Come verificare e correggere la vulnerabilità di Spectre e Meltdown su Ubuntu 17.10 Aardvark abile

Prima di mostrarti come controllare e correggere la vulnerabilità di Spectre e Meltdown su Ubuntu 17.10. Diamo un'occhiata a cosa sono.

Vulnerabilità allo spettro:

La vulnerabilità Spectre rompe l'isolamento tra le applicazioni nel tuo computer. Quindi un utente malintenzionato può ingannare un'applicazione meno sicura per rivelare informazioni su altre applicazioni sicure dal modulo del kernel del sistema operativo.

Vulnerabilità alla fusione:

Meltdown rompe l'isolamento tra l'utente, le applicazioni e il sistema operativo. Quindi un utente malintenzionato può scrivere un programma e può accedere alla posizione di memoria di quel programma e di altri programmi e ottenere informazioni segrete dal sistema.

Verifica delle vulnerabilità di Spectre e Meltdown:

Puoi utilizzare lo script Spectre e Meltdown Checker per verificare se il tuo processore è affetto da vulnerabilità Spectre e Meltdown.

Sto per scaricare lo script Spectre e Meltdown Checker ora. Scaricherò lo script nella directory /tmp. Perché lo script verrà automaticamente rimosso al prossimo riavvio. Ma se vuoi tenerlo, considera di scaricarlo da qualche altra parte.

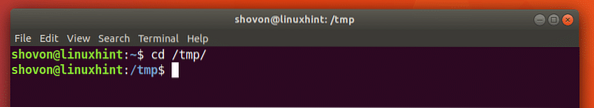

Passare alla directory /tmp con il seguente comando:

$ cd /tmp

Ora esegui il seguente comando per scaricare lo script Spectre e Meltdown Checker da GitHub usando wget:

$ wget https://raw.githubusercontent.com/speed47/spectre-meltdown-checker/master/spectre-meltdown-checker.shLo script di Spectre e Meltdown Checker dovrebbe essere salvato come "spectre-meltdown-checker".sh'.

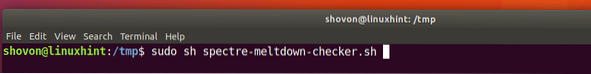

Ora puoi eseguire lo script Spectre e Meltdown Checker con il seguente comando:

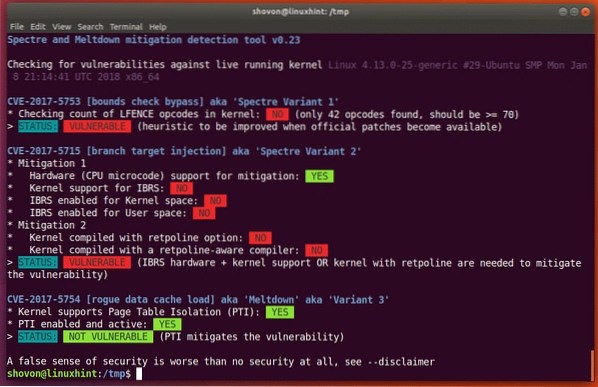

$ sudo sh spectre-meltdown-checker.sh

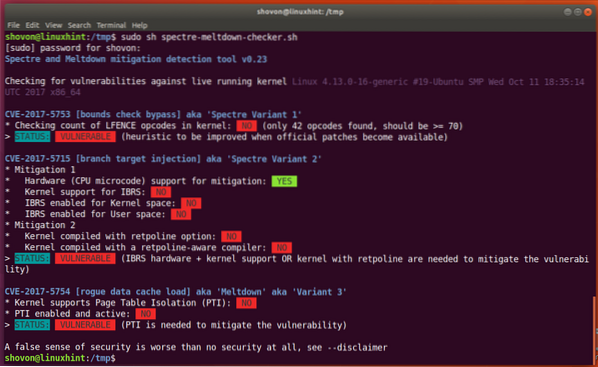

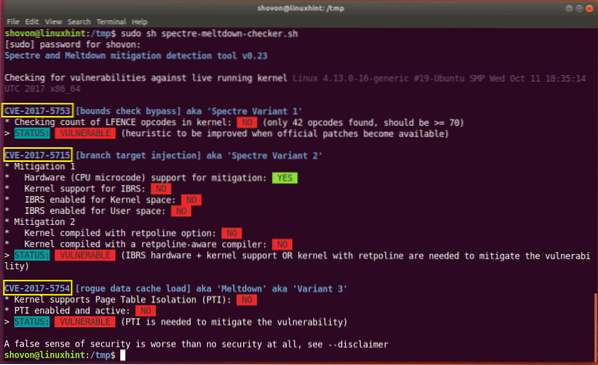

Sul mio laptop, ho ottenuto il seguente output come mostrato nello screenshot qui sotto. Puoi vedere che il mio processore è vulnerabile a Spectre Variant 1 (CVE-2017-5753), Spectre Variant 2 (CVE-2017-5715), Meltdown o Variant 3 (CVE-2017-5754).

CVE-2017-5753, CVE-2017-5715, CVE-2017-5754 sono i codici per queste vulnerabilità. Se vuoi saperne di più su queste vulnerabilità, cerca con questi codici su Google e spero che troverai qualcosa di interessante.

Patchare le vulnerabilità di Spectre e Meltdown:

Le patch Spectre e Meltdown vengono fornite come aggiornamenti del kernel su Ubuntu 17.10. Ubuntu 17.10 ha rilasciato aggiornamenti del kernel man mano che le vulnerabilità di Spectre e Meltdown sono state risolte.

Per ottenere questi aggiornamenti del kernel, devi avere i repository "artful-security" e "artful-updates" abilitati.

Per verificare se questi repository sono abilitati, vai al menu Applicazioni e cerca "Software e aggiornamenti". Dovresti vedere l'app "Software e aggiornamenti" come mostrato nello screenshot qui sotto. Cliccaci sopra.

Dovrebbe aprirsi "Software e aggiornamenti". Ora fai clic sulla scheda contrassegnata "Aggiornamenti".

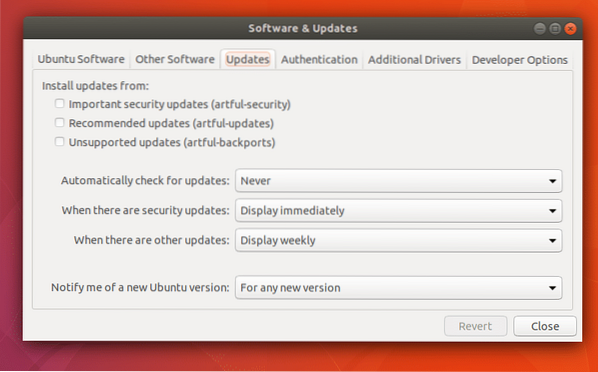

Dovresti vedere la seguente finestra. Puoi vederlo sul mio Ubuntu 17.10 macchina, i repository "artful-security" e "artful-updates" non sono abilitati.

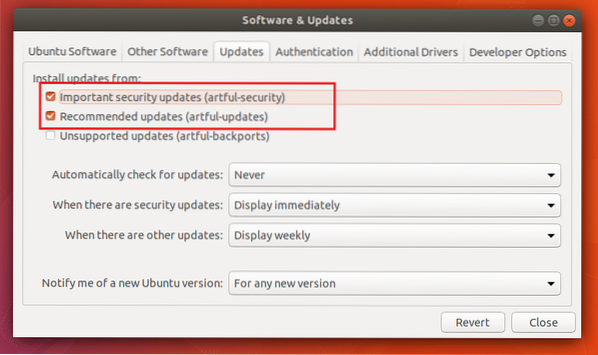

Fare clic sulle caselle di controllo per abilitarle come mostrato nello screenshot qui sotto. Al termine, fai clic su "Chiudi".

Dovresti vedere la seguente finestra. Clicca su “Ricarica”. Ubuntu dovrebbe aggiornare la cache del repository dei pacchetti.

Una volta aggiornata la cache del repository dei pacchetti, possiamo installare gli aggiornamenti del kernel. Prima di eseguire un aggiornamento del kernel, è una buona idea verificare la versione del kernel che stai attualmente utilizzando. Quindi sarai in grado di verificare se il kernel è aggiornato o meno.

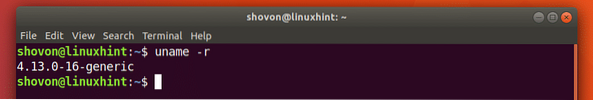

Controlla la versione del kernel che stai utilizzando sul tuo Ubuntu 17.10 Sistema operativo Artful Aardvark con il seguente comando:

$ uname -rPuoi vedere che la versione del kernel sul mio Ubuntu 17.10 macchina è 4.13.0-16

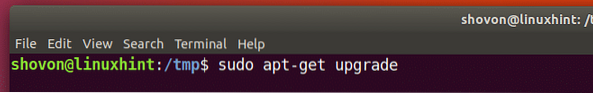

Ora esegui il seguente comando per aggiornare tutti i pacchetti disponibili del tuo Ubuntu 17.10 sistema operativo:

$ sudo apt-get upgrade

Premi 'y' e premi

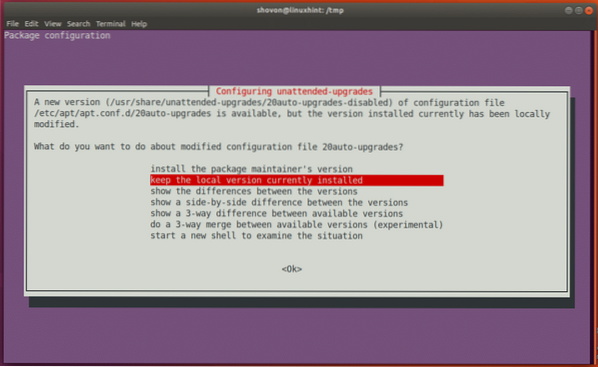

Durante l'installazione degli aggiornamenti, potresti vedere qualcosa di simile se hai disabilitato l'aggiornamento automatico manualmente. Puoi lasciare l'impostazione predefinita e premere

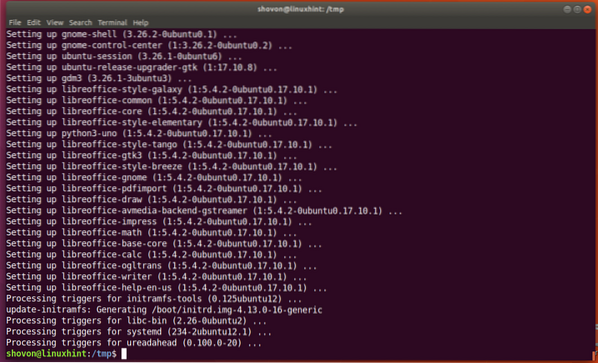

Dovrebbe essere tutto aggiornato.

Ora riavvia il computer.

$ reboot

Una volta avviato il computer, verifica nuovamente la versione del kernel con il seguente comando:

$ uname -rDovresti vedere una versione del kernel diversa da prima.

Su Ubuntu 17.10, ho avuto un problema. Il kernel non è stato aggiornato. Ho controllato e il problema era per qualche motivo sconosciuto, gli aggiornamenti del kernel sono stati trattenuto come puoi vedere dallo screenshot.

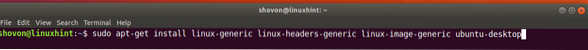

Per installare manualmente gli aggiornamenti del kernel, eseguire il comando seguente:

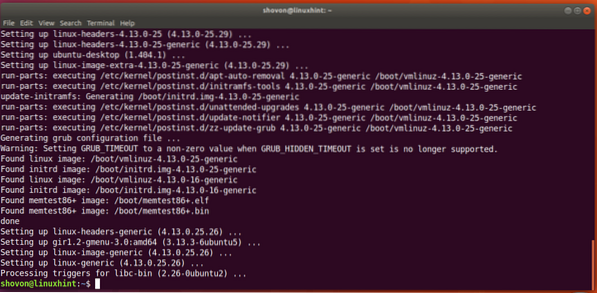

$ sudo apt-get install linux-generic linux-headers-generic linux-image-generic ubuntu-desktop

Premi 'y' e premi per continuare.

Una volta completata l'installazione, riavvia il computer con il comando 'reboot'.

Il tuo kernel dovrebbe essere aggiornato.

Ora, se esegui di nuovo lo script Spectre e Meltdown Checker, dovresti vedere alcune modifiche.

$ sudo sh spectre-meltdown-checker.shPuoi vedere che al momento della stesura di questo articolo solo la vulnerabilità Meltdown è stata risolta su Ubuntu 17.10. Lo spettro è un po' più difficile da risolvere. Il team di Ubuntu ci sta lavorando anche mentre parliamo. Tieni d'occhio gli aggiornamenti del kernel, il team di Ubuntu dovrebbe rilasciare gli aggiornamenti mentre risolvono altre vulnerabilità. Puoi anche attivare l'aggiornamento automatico.

Quindi è così che controlli e correggi la vulnerabilità di Spectre e Meltdown su Ubuntu 17.10 Aardvark abile. Grazie per aver letto questo articolo.

Phenquestions

Phenquestions