Per riassumere come funziona Fail2ban, cerca attivamente segni di potenziali abusi di autenticazione della password per filtrare gli indirizzi IP e aggiornare regolarmente il firewall di sistema per sospendere questi indirizzi IP per un certo periodo.

Questa breve guida ti mostrerà come configurare Fail2ban sul tuo Ubuntu 20.04 sistema.

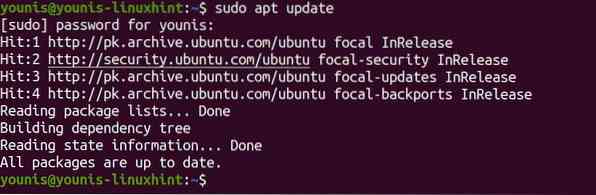

Aggiorna l'elenco ufficiale dei pacchetti

Riceveremo fail2ban dai repository ufficiali di Ubuntu. Accendi il terminale e inserisci il seguente comando per aggiornare l'elenco dei pacchetti per l'ultima versione disponibile di Fail2ban:

$ sudo apt update

Installa Fail2ban

Quindi, inserisci il seguente comando per installare il pacchetto Fail2ban aggiornato:

$ sudo apt install fail2ban

Il servizio fail2ban si attiverà e si avvierà da solo al momento dell'installazione.

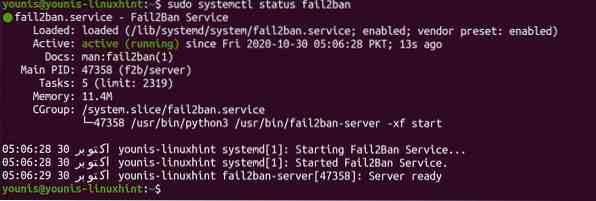

Verifica installazione

Tuttavia, dovresti verificare se è stato installato correttamente. Esegui il comando seguente per verificare l'installazione:

$ sudo systemctl status fail2ban

Se la Attivo riga nell'output contiene attivo (in esecuzione), tutto bene. Andiamo avanti e vediamo come configurare Fail2ban.

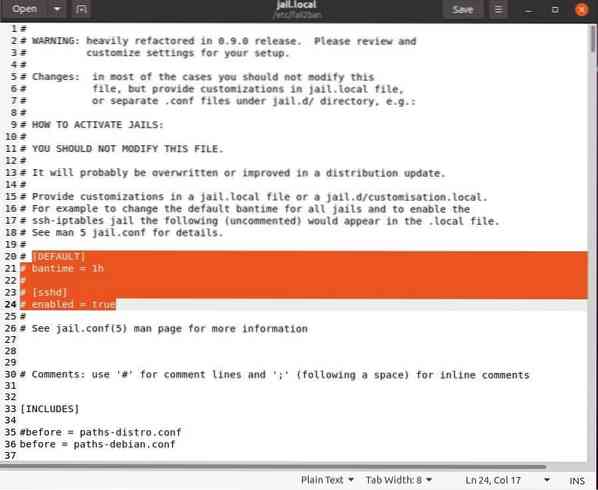

Configurazione di Fail2ban su Ubuntu 20.04

Per configurare Fail2ban su Ubuntu, modificheremo due particolari file di configurazione. Uno è prigione.conf nel /etc/fail2ban/ posizione, e l'altro si chiama defaults-debian.conf in /etc/fail2ban/jail.d/. Ma per mantenere la loro integrità, non li modificheremo direttamente, poiché potrebbero potenzialmente danneggiare il programma e sicuramente non saremo in grado di aggiornare il software. Invece, facciamo copie di ciascuno ed effettuiamo modifiche su di essi.

Esegui il comando seguente per copiare e incollare jail.conf come jail.Locale:

$ sudo cp /etc/fail2ban/jail.conf,local

Ci impegneremo a modificare questo file specifico in questo tutorial. Avvia la copia in un editor di testo per iniziare a modificare. Esegui il seguente comando:

Vediamo quali modifiche possiamo apportare.

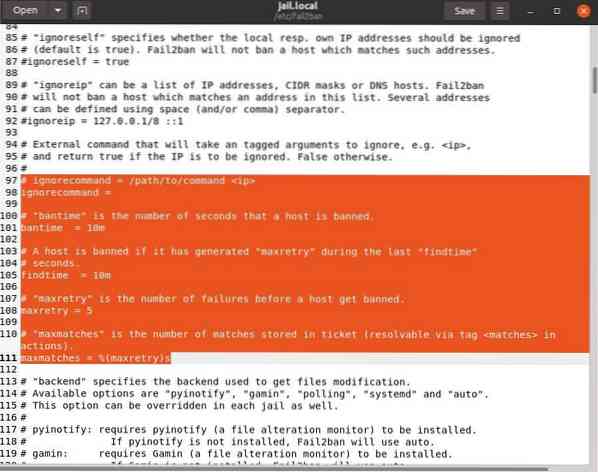

Configurazione dei parametri di ban IP

Il tempo di ban di tutti gli indirizzi IP è impostato da un parametro noto come bantime. Il valore impostato per bantime per impostazione predefinita è solo 10 minuti. Puoi modificare l'impostazione del suo valore in base al limite di tempo che desideri imporre al bandito. Ad esempio, per impostare il tempo di ban per tutti gli indirizzi IP vietati, puoi impostarlo come:

# bantime = 1dPuoi anche fare ban permanenti assegnando un valore negativo.

Un'altra variabile molto importante è trova il tempo. Definisce la durata consentita tra tentativi di accesso consecutivi. Se i tentativi di accesso multipli sono stati effettuati entro il tempo definito da trova il tempo, verrebbe posto un divieto sull'IP.

# trova tempo = 10 mInfine, c'è maxretry. Definisce il numero esatto di tentativi di accesso falliti consentiti all'interno del trova il tempo. Se il numero di tentativi di autorizzazione falliti entro il trova il tempo supera il maxretry valore, all'IP verrebbe impedito di accedere nuovamente. Il valore predefinito è 5.

# maxretry = 5Fail2ban ti consente anche di concedere l'immunità agli indirizzi IP e agli intervalli IP di tua scelta. Queste condizioni discusse sopra non verranno applicate a questi IP, consentendo essenzialmente di creare una sorta di whitelist.

Per aggiungere un IP a questa whitelist, modifica la riga ignoreip e digita l'indirizzo IP per esentare:

# ignoraip = 127.0.0.1/8 ::1 222.222.222.222 192.168.55.0/24

Come amministratore, dovresti aggiungere il tuo indirizzo IP a questa whitelist prima di qualsiasi cosa.

Avvolgendo

Questo tutorial ti ha mostrato come configurare Fail2ban su Ubuntu. L'abbiamo installato direttamente dai repository standard di Ubuntu. Abbiamo anche esaminato come possiamo configurarlo e in che modo. Ora dovresti sapere come impostare le condizioni di ban e come escludere gli IP dall'ottenere il ban.

Phenquestions

Phenquestions