Caratteristiche

Di seguito una descrizione delle caratteristiche della Burp Suite:

- Scanner: Scansioni per le vulnerabilità.

- Spider sensibile all'applicazione: Utilizzato per strisciare una data estensione di pagine.

- Intruso: Utilizzato per eseguire assalti e forze brute sulle pagine in modo adattabile.

- ripetitore: Usato per controllare e deviare tutte le richieste.

- Sequencer: Usato per testare i token di sessione.

- Estensore: Ti consente di comporre facilmente i tuoi plugin per ottenere funzionalità personalizzate

- Comparatore e decodificatore: Entrambi sono utilizzati per scopi vari.

Ragno rutto

La Burp Suite ha anche un bug noto come Burp Spider. The Burp Spider è un programma che striscia su tutte le pagine obiettivo indicate nell'ambito. Prima di iniziare un bug Burp, la Burp Suite deve essere predisposta per catturare il traffico HTTP.

Che cos'è il test di ingresso dell'applicazione Web??

Il test di ingresso delle applicazioni Web esegue un assalto digitale per assemblare dati sul tuo framework, scoprire punti deboli in esso e scoprire come tali carenze potrebbero eventualmente compromettere la tua applicazione o il tuo sistema.

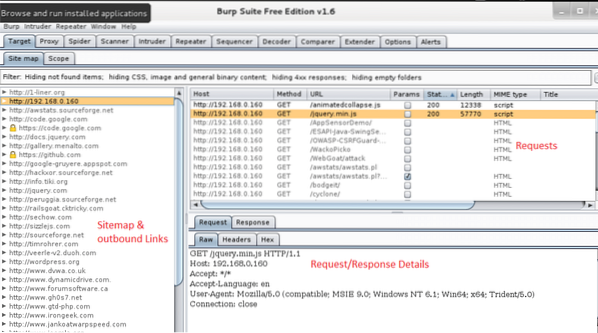

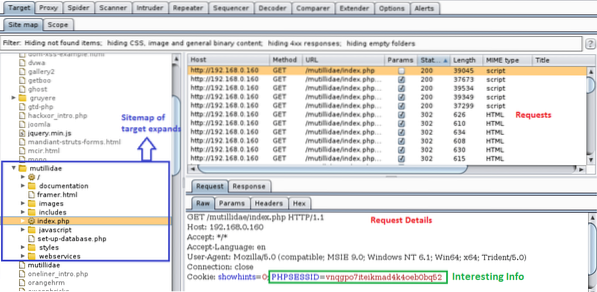

Interfaccia

Come altri strumenti, la Burp Suite contiene righe, barre dei menu e vari set di pannelli.

La tabella seguente mostra le varie opzioni descritte di seguito.

- Schede di selezione strumenti e opzioni: selezionare gli strumenti e le impostazioni.

- Vista mappa del sito: mostra la mappa del sito.

- Coda richieste: mostra quando vengono effettuate le richieste.

- Dettagli richiesta/risposta: mostra le richieste e le risposte dal server.

Lo spidering di un sito Web è una funzione significativa dell'esecuzione dei test di sicurezza Web. Questo aiuta a identificare il grado di applicazione web. Come accennato in precedenza, la Burp Suite ha il suo ragno, chiamato Burp Spider, che può insinuarsi in un sito web. Comprende principalmente quattro passaggi.

Passi

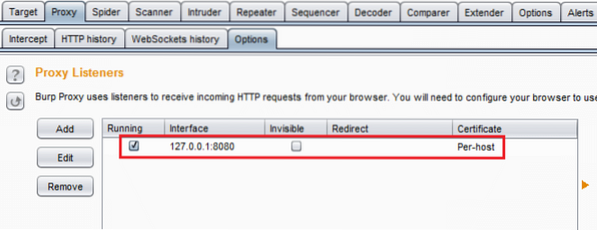

Passaggio 1: imposta un proxy

Innanzitutto, avvia la Burp Suite e controlla le opzioni sotto Opzioni sottoscheda.

Rileva IP è localhost IP e la porta è 8080.

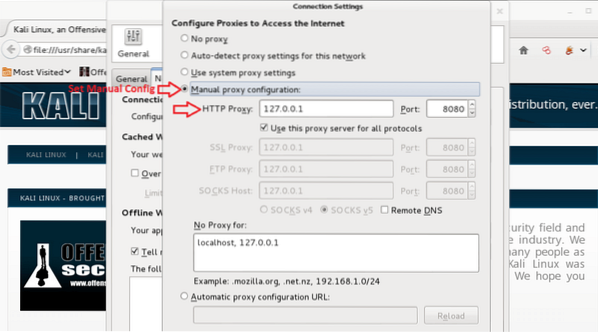

Inoltre, rilevare per assicurarsi che l'intercettazione sia attiva. Apri Firefox e vai su Opzioni tab. Clic Preferenze, poi Rete, poi Impostazioni di connessione, e dopo, scegli il choose Configurazione manuale del proxy selezione.

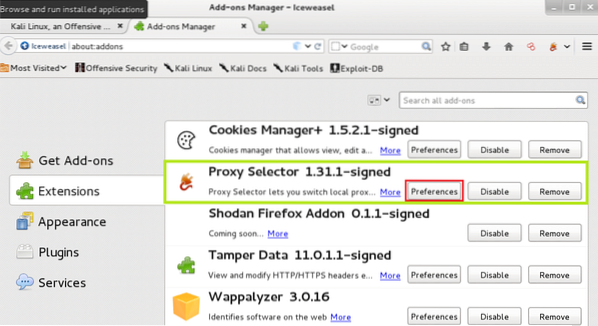

Per installare il proxy, puoi installare il selettore proxy dal from Componenti aggiuntivi pagina e clicca Preferenze.

Vai a Gestisci proxy e includere un altro intermediario, completando i dati applicabili.

Clicca sul Selettore proxy pulsante in alto a destra e seleziona il proxy appena creato.

Passaggio 2: ottenere contenuti

Dopo aver impostato il proxy, vai all'obiettivo inserendo l'URL nella barra degli indirizzi. Puoi vedere che la pagina non si carica. Ciò si verifica perché Burp Suite sta catturando l'associazione.

Nella Burp Suite, puoi vedere le opzioni di richiesta. Clicca avanti per far avanzare l'associazione. A questo punto, puoi vedere che la pagina si è accumulata nel programma.

Tornando alla Burp Suite, puoi vedere che tutte le aree sono popolate.

Passaggio 3: selezione e avvio del ragno

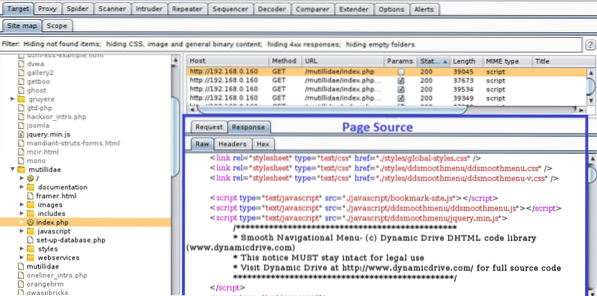

Ecco, l'obiettivo mutillidae è scelto. Fare clic con il tasto destro del mouse su mutillidae obiettivo dalla mappa del sito e selezionare il Ragno da qui opzione.

Quando il Ragno inizia, otterrai un breve dettaglio, come mostrato nella figura allegata. Questa è una struttura di accesso. Il ragno sarà in grado di strisciare in base alle informazioni fornite. Puoi saltare questo processo facendo clic sul pulsante "Ignora modulo".

Passaggio 4: manipolazione dei dettagli

Mentre il bug viene eseguito, l'albero all'interno del mutillidae il ramo viene popolato. Allo stesso modo, le richieste fatte appaiono nella riga, e i dettagli sono elencati nel Richiesta tab.

Procedi alle varie schede e vedi tutti i dati di base.

Infine, controlla se lo Spider è finito rivedendo la scheda Spider.

Questi sono gli elementi essenziali e le fasi iniziali di un test di sicurezza web utilizzando Burp Suite. Lo spidering è un pezzo significativo della ricognizione durante il test e, eseguendolo, puoi comprendere meglio l'ingegneria del sito obiettivo. Nei prossimi esercizi didattici, lo estenderemo a diversi strumenti nel set di dispositivi nella Burp Suite.

Conclusione

La Burp Suite può essere utilizzata come intermediario http fondamentale per bloccare il traffico per l'indagine e la riproduzione, uno scanner di sicurezza per applicazioni Web, uno strumento per eseguire attacchi meccanizzati contro un'applicazione Web, un dispositivo per ispezionare un intero sito per riconoscere la superficie di attacco e un API del modulo con molti add-on esterni accessibili. Spero che questo articolo ti abbia aiutato a saperne di più su questo fantastico strumento per il test della penna.

Phenquestions

Phenquestions