Un sistema di rilevamento delle intrusioni può metterci in guardia contro DDOS, forza bruta, exploit, perdita di dati e altro, monitora la nostra rete in tempo reale e interagisce con noi e con il nostro sistema come decidiamo.

In LinuxHint abbiamo precedentemente dedicato a Snort due tutorial, Snort è uno dei principali sistemi di rilevamento delle intrusioni sul mercato e probabilmente il primo. Gli articoli riguardavano l'installazione e l'utilizzo del sistema di rilevamento delle intrusioni Snort per proteggere server e reti e configurare IDS Snort e creare regole.

Questa volta ti mostrerò come configurare OSSEC. Il server è il cuore del software, contiene le regole, le voci degli eventi e le politiche mentre gli agenti sono installati sui dispositivi da monitorare. Gli agenti consegnano i registri e informano sugli incidenti al server. In questo tutorial installeremo solo il lato server per monitorare il dispositivo in uso, il server contiene già le funzioni dell'agente sul dispositivo in cui è installato.

Installazione OSSEC:

Prima di tutto eseguire:

apt install libmariadb2Per i pacchetti Debian e Ubuntu puoi scaricare OSSEC Server su https://updates.atomicorp.com/channels/ossec/debian/pool/main/o/ossec-hids-server/

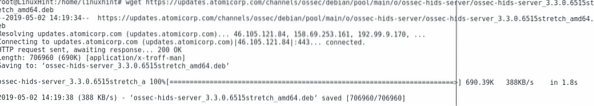

Per questo tutorial scaricherò la versione corrente digitando nella console:

wget https://updates.atomicorp.com/channels/ossec/debian/pool/main/o/ossec-hids-server/ossec-hids-server_3.3.0.6515stretch_amd64.deb

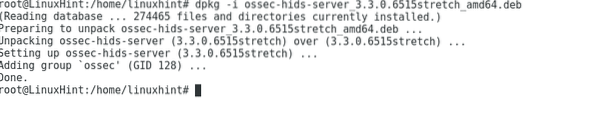

Quindi eseguire:

dpkg -i ossec-hids-server_3.3.0.6515stretch_amd64.deb

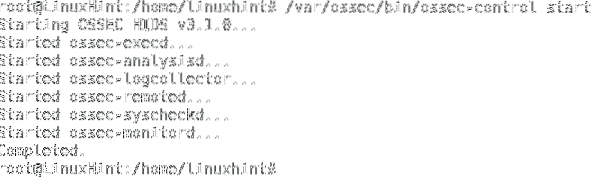

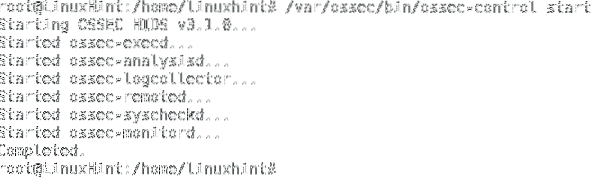

Avvia OSSEC eseguendo:

/var/ossec/bin/ossec-control start

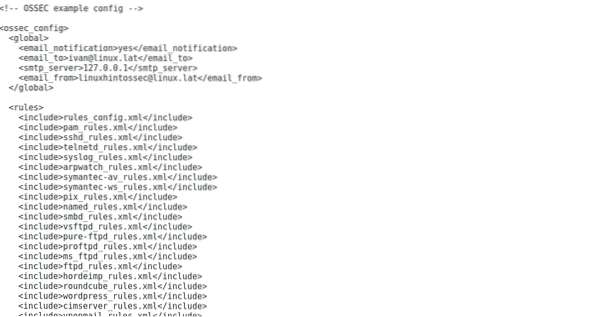

Per impostazione predefinita, la nostra installazione non abilitava la notifica tramite posta, per modificarla digita

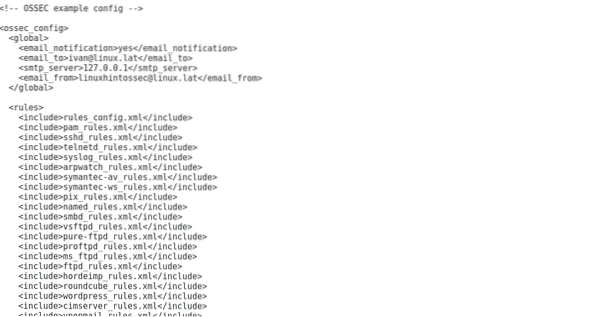

nano /var/ossec/etc/ossec.confModificare

Per

E aggiungi:

stampa ctrl+x e sì per salvare, uscire e riavviare OSSEC:

/var/ossec/bin/ossec-control start

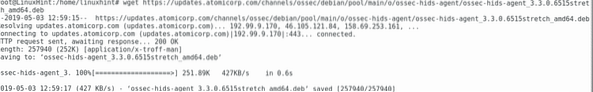

Nota: se desideri installare l'agente di OSSEC su un tipo di dispositivo diverso:

wget https://updates.atomicorp.com/channels/ossec/debian/pool/main/o/ossec-hids-agent/ossec-hids-agent_3.3.0.6515stretch_amd64.deb

dpkg -i ossec-hids-agent_3.3.0.6515stretch_amd64.deb

Di nuovo controlliamo il file di configurazione per OSSEC

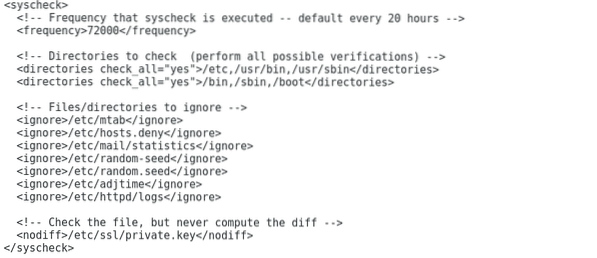

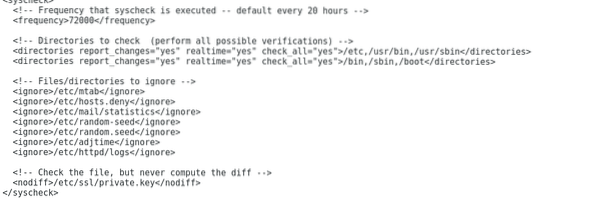

nano /var/ossec/etc/ossec.conf Scorri verso il basso per raggiungere la sezione Syscheck

Scorri verso il basso per raggiungere la sezione Syscheck

Qui puoi determinare le directory controllate da OSSEC e gli intervalli di revisione. Possiamo anche definire directory e file da ignorare.

Per impostare OSSEC in modo che riporti gli eventi in tempo reale, modifica le righe

Per

/usr/sbin

Per aggiungere una nuova directory per OSSEC per controllare aggiungi una riga:

Chiudi nano premendo CTRL+X e sì e digita:

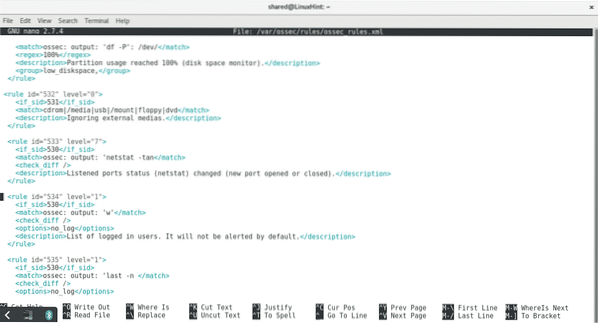

nano /var/ossec/rules/ossec_rules.xml

Questo file contiene le regole di OSSEC, il livello delle regole determinerà la risposta del sistema. Ad esempio, per impostazione predefinita OSSEC segnala solo avvisi di livello 7, se esiste una regola con livello inferiore a 7 e si desidera essere informati quando OSSEC identifica l'incidente, modificare il numero di livello per 7 o superiore. Ad esempio, se vuoi essere informato quando un host viene sbloccato dalla risposta attiva di OSSEC, modifica la seguente regola:

Per:

Un'alternativa più sicura potrebbe essere quella di aggiungere una nuova regola alla fine del file riscrivendo quella precedente:

Ora abbiamo OSSEC installato a livello locale, in un prossimo tutorial impareremo di più sulle regole e sulla configurazione di OSSEC.

Spero che tu abbia trovato utile questo tutorial per iniziare con OSSEC, continua a seguire LinuxHint.com per ulteriori suggerimenti e aggiornamenti su Linux.

Phenquestions

Phenquestions