In questo post, descriveremo come modificare il tempo di ban in fail2ban. Descriveremo anche come vietare in modo permanente un indirizzo IP se mai dovessi farlo.

Prerequisiti:

- Pacchetto Fail2ban installato su Linux

- Utente privilegiato Sudo

Nota: La procedura spiegata qui è stata testata su Ubuntu 20.04. Tuttavia, puoi seguire la stessa procedura per altre distribuzioni Linux con fail2ban installato.

Cambia il tempo di ban in fail2ban

Come descritto sopra, il tempo di ban predefinito in fail2ban è 10 minuti. Il tempo di ban è il periodo di tempo (in secondi) durante il quale un IP viene bannato dopo un numero specifico di tentativi di autenticazione falliti. Il modo migliore è impostare questo tempo sufficientemente lungo da interrompere le attività degli utenti malintenzionati. Tuttavia, non dovrebbe passare troppo tempo prima che l'utente legittimo venga erroneamente bannato per i suoi tentativi di autenticazione falliti. Nota che quando un utente legittimo viene bannato, puoi anche riattivarlo manualmente invece di aspettare che scada il tempo di ban.

Il tempo di divieto può essere modificato regolando il bantime parametro nel file di configurazione fail2ban. Fail2ban viene fornito con il file di configurazione prigione.conf sotto il /etc/fail2ban directory. Tuttavia, si consiglia di non modificare direttamente questo file. Invece, per modificare qualsiasi configurazione, dovrai creare una jail.file locale.

1. Se hai già creato il jail.file locale, quindi puoi lasciare questo passaggio. Crea prigione.file locale usando questo comando in Terminale:

$ sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.LocaleOra il prigione.Locale il file di configurazione è stato creato.

2. Ora, per modificare il tempo di divieto, dovrai regolare il bantime parametro in prigione.Locale file. Per farlo, modifica il prigione.Locale file come segue:

$ sudo nano /etc/fail2ban/jail.Locale3. Cambiare il bantime valore del parametro al valore desiderato. Ad esempio, per vietare gli indirizzi IP, diciamo, 20 secondi, sarà necessario modificare il valore esistente di bantime per 20. Quindi salva ed esci da prigione.Locale file.

4. Riavvia il servizio fail2ban come segue:

$ sudo systemctl riavvia fail2banSuccessivamente, quegli indirizzi IP che effettuano un numero specifico di tentativi di connessione falliti verranno bannati per 20 secondi. Puoi anche confermarlo guardando i log:

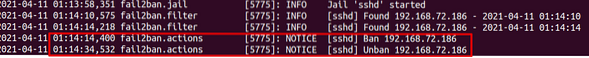

$ cat /var/log/fail2ban.log

I registri sopra confermano che la differenza di tempo tra un'azione di ban e unban è 20 secondi.

Escludere permanentemente un indirizzo IP in fail2ban

Puoi anche escludere permanentemente un indirizzo IP di origine in fail2ban. Segui i passaggi seguenti per farlo:

1. Se hai già creato il prigione.Locale file, quindi puoi lasciare questo passaggio. Creare prigione.Locale file usando questo comando in Terminale:

$ sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.LocaleOra il prigione.Locale il file di configurazione è stato creato.

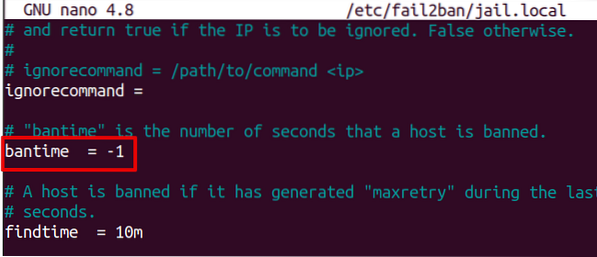

2. Ora, per vietare definitivamente gli indirizzi IP, dovrai modificare il bantime valore del parametro a -1. Per fare ciò, prima, modifica il prigione.Locale file di configurazione come segue:

$ sudo nano /etc/fail2ban/jail.Locale3. Ora, per escludere definitivamente gli indirizzi IP, cambia il bantime parametro valore esistente a -1.

Quindi salva ed esci da prigione.Locale file.

4. Riavvia il servizio fail2ban come segue:

$ sudo systemctl riavvia fail2banSuccessivamente, gli indirizzi IP che effettuano un numero specifico di tentativi di connessione falliti verranno definitivamente bannati.

È tutto! Questo post descrive come modificare il tempo di ban o ban permanentemente un IP sorgente facendo tentativi di autenticazione errati usando fail2ban.

Phenquestions

Phenquestions