Per una gestione più semplice dell'accesso root, c'è il programma “sudo” (superuser do). In realtà non è il root stesso. Invece, eleva il comando associato al livello di root. Detto questo, gestire l'accesso "root" significa in realtà gestire gli utenti che possono accedere al "sudo". Sudo stesso può essere utilizzato in più modi.

Impariamo di più su root e sudo su Arch Linux.

Attenzione: Poiché la radice è onnipotente, giocarci può causare danni imprevisti. In base alla progettazione, i sistemi simili a Unix presuppongono che l'amministratore di sistema sappia esattamente cosa sta facendo. Quindi, il sistema consentirà anche le operazioni più pericolose senza ulteriori richieste.

Ecco perché gli amministratori di sistema devono essere i più cauti di tutti quando lavorano con l'accesso "root". Finché utilizzi l'accesso "root" per eseguire una determinata attività, sii attento e responsabile del risultato.

Sudo su Arch Linux

Sudo non è solo un programma. Piuttosto, è il framework che governa l'accesso "root". Quando sudo è presente nel sistema, ci sono anche alcuni gruppi di utenti che hanno accesso a "root". Il raggruppamento consente un controllo più semplice sui permessi degli utenti.

Iniziamo con sudo!

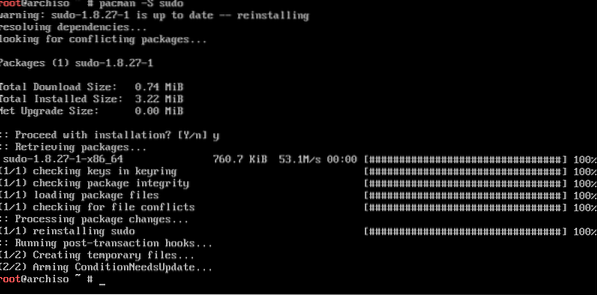

Installazione sudo

Quando hai installato Arch Linux, dovrebbe venire con sudo installato di default. Tuttavia, esegui il seguente comando per assicurarti che sudo sia effettivamente presente nel sistema.

pacman -S sudo

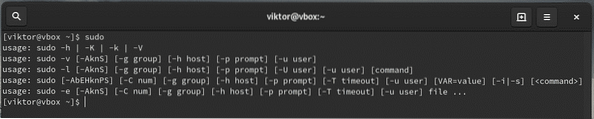

Esecuzione di un comando con privilegi di root root

Sudo segue la seguente struttura di comando.

sudo

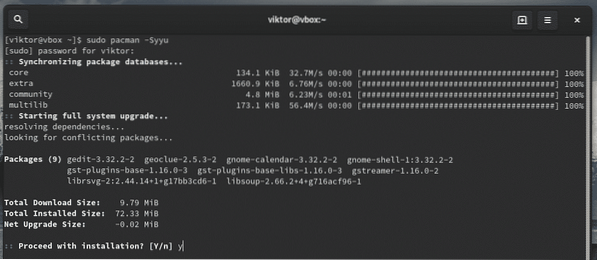

Ad esempio, usa sudo per dire a pacman di aggiornare l'intero sistema.

sudo pacman -Syyu

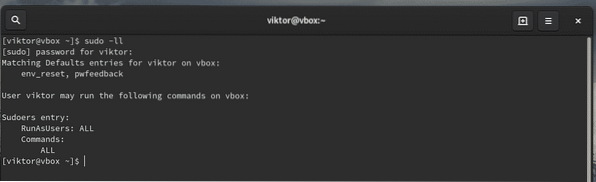

Impostazioni sudo correnti

Sudo può essere configurato su misura per soddisfare le necessità della situazione. Per controllare le impostazioni correnti, usa i seguenti comandi.

sudo -ll

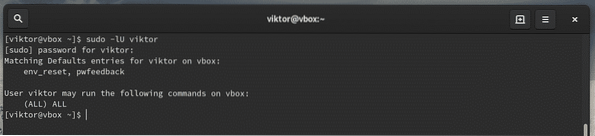

Se sei interessato a controllare la configurazione per un determinato utente, usa il seguente comando.

sudo -lU

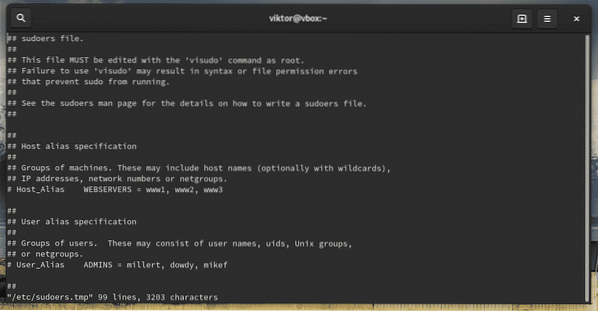

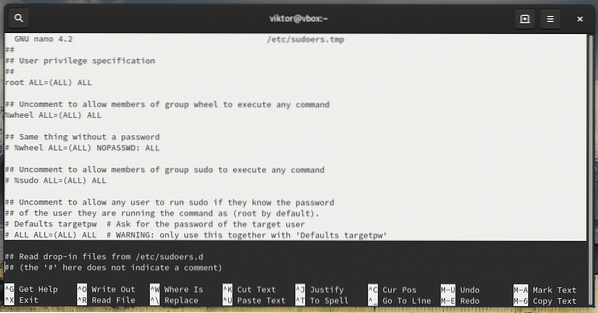

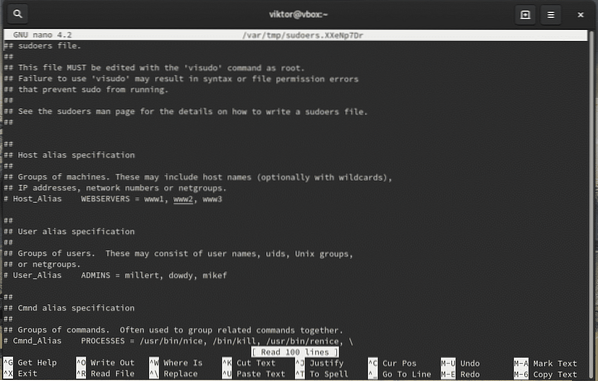

Gestire i sudoer

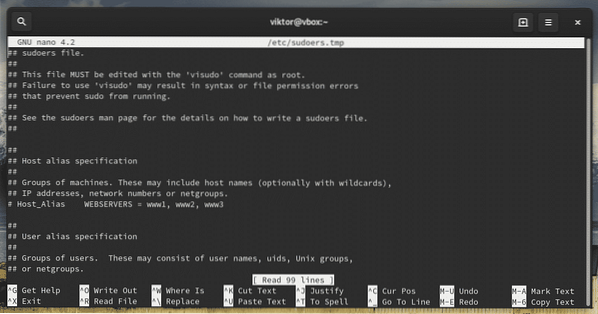

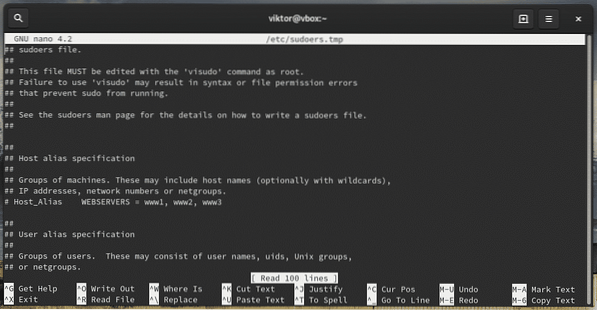

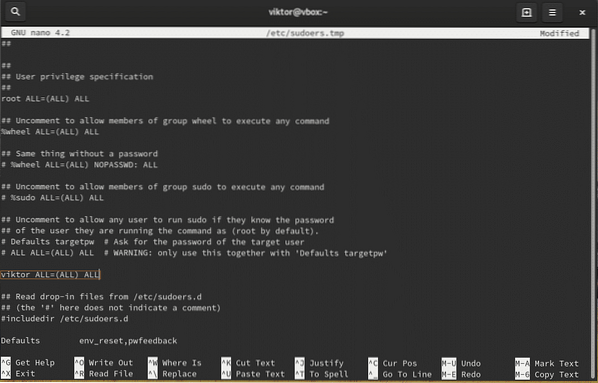

Quando installi sudo, crea anche un file di configurazione chiamato "sudoers". Contiene la configurazione per diversi gruppi di utenti come wheel, sudo e altre impostazioni. I sudoer dovrebbero SEMPRE essere accessibili tramite il comando "visudo". Questo è un modo più sicuro rispetto alla modifica diretta del file. Blocca il file sudoers, salva quello modificato in un file temporaneo e controlla la grammatica prima che venga scritto in modo permanente su "/etc/sudoers".

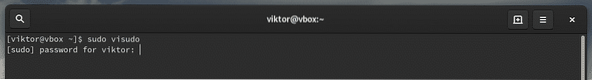

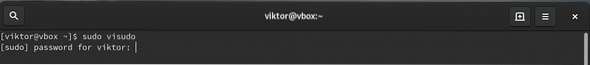

Diamo un'occhiata ai sudoer.

sudo visudo

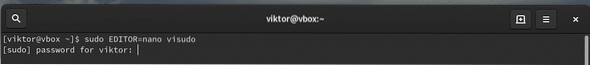

Questo comando avvierà la modalità di modifica del file sudoers. Per impostazione predefinita, l'editor sarà vim. Se sei interessato a usare qualcos'altro come editor, usa la seguente struttura di comando.

sudo EDITOR=

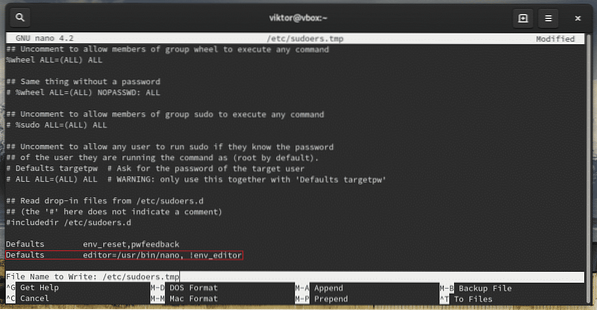

Puoi modificare in modo permanente l'editor visudo aggiungendo la seguente riga alla fine del file.

Impostazioni predefinite editor=/usr/bin/nano, !env_editor

Non dimenticare di verificare il risultato.

sudo visudo

Gruppi

"sudoers" determina l'autorizzazione "sudo" per utenti e gruppi contemporaneamente. Ad esempio, il gruppo wheel, per impostazione predefinita, ha la capacità di eseguire comandi con privilegi di root. C'è anche un altro gruppo sudo per lo stesso scopo.

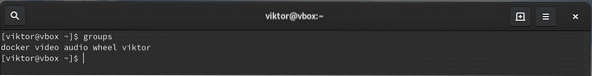

Controlla quali gruppi di utenti sono attualmente presenti sul sistema.

gruppi

Controlla sudoer su quali gruppi hanno accesso al privilegio di root.

sudo visudo

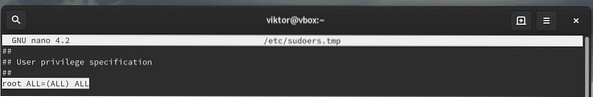

Come puoi vedere, l'account "root" ha accesso al privilegio di root completo.

- Il primo "ALL" indica che la regola è per tutti gli host

- Il secondo "ALL" dice che l'utente nella prima colonna è in grado di eseguire qualsiasi comando con il privilegio di qualsiasi utente

- Il terzo "ALL" significa che qualsiasi comando è accessibile

Stesso discorso per il gruppo ruota.

Se sei interessato ad aggiungere qualsiasi altro gruppo di utenti, devi utilizzare la seguente struttura

%Per un utente normale, la struttura sarebbe

Consentire a un utente con accesso sudo

Questa operazione può essere eseguita in 2 modi: aggiungendo l'utente a ruota gruppo o, citando l'utente nei sudoers.

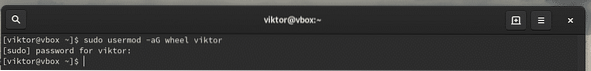

Aggiunta al gruppo ruote

Uso usermod per aggiungere un utente esistente al ruota gruppo.

sudo usermod -aG wheel

Aggiunta nei sudoers

Lanciare sudoers.

sudo visudoOra aggiungi l'utente con l'autorizzazione di root associata.

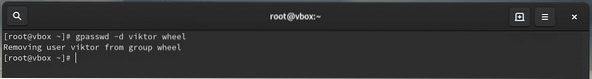

Se vuoi rimuovere l'utente dall'accesso sudo, rimuovi la voce utente da sudoers o usa il seguente comando following.

sudo gpasswd -d

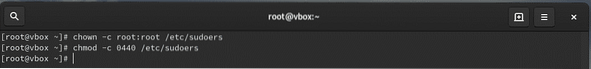

Autorizzazioni file

Il proprietario e il gruppo per "sudoers" DEVONO essere 0 con il permesso del file 0440. Questi sono i valori predefiniti. Tuttavia, se hai provato a cambiare, ripristinali ai valori predefiniti.

chown -c root:root /etc/sudoerschmod -c 0440 /etc/sudoers

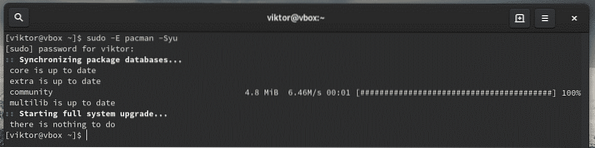

Passaggio di variabili d'ambiente

Ogni volta che esegui un comando come root, le variabili di ambiente correnti non vengono passate all'utente root. È abbastanza doloroso se il tuo flusso di lavoro dipende fortemente dalle variabili di ambiente o se stai passando le impostazioni del proxy tramite "export http_proxy="... "", devi aggiungere il flag "-E" con sudo.

sudo -E

Modificare un file

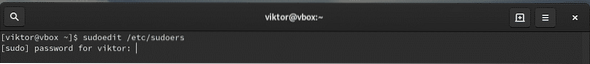

Quando installi sudo, c'è anche uno strumento aggiuntivo chiamato "sudoedit". Permetterà di modificare un determinato file come utente root.

Questo è un modo migliore e più sicuro per consentire a un determinato utente o gruppo di modificare un determinato file che richiede il privilegio di root. Con sudoedit, l'utente non deve avere accesso a sudo.

Potrebbe anche essere eseguito aggiungendo una nuova voce di gruppo nel file sudoers.

%newsudo ALL =Tuttavia, nello scenario sopra, l'utente viene riparato solo con l'editor specifico. Sudoedit consente la flessibilità di utilizzare qualsiasi editor a scelta dell'utente per eseguire il lavoro.

%newsudo ALL = sudoedit /percorso/del/fileProva a modificare un file che richiede l'accesso sudo.

sudoedit /etc/sudoers

Nota: Sudoedit è equivalente al comando "sudo -e". Tuttavia, è un percorso migliore in quanto non richiede l'accesso a sudo.

Pensieri finali

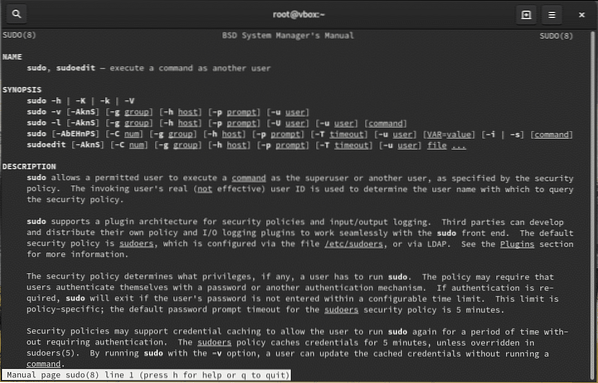

la sua breve guida mostra solo una piccola parte di ciò che puoi fare con sudo. Consiglio vivamente di controllare la pagina man di sudo.

uomo sudo

Saluti!

Phenquestions

Phenquestions