- Valutazione delle vulnerabilità e Pentesting

- Sviluppo della firma IDS

- Sfruttare lo sviluppo e la ricerca

La più recente importante versione di Metasploit ha spostato il suo nucleo su una base di programmazione tutta Ruby. Metasploit-framework utilizza Ruby come linguaggio di programmazione principale perché Ruby è un potente linguaggio interpretato. Il progetto Metasploit è molto famoso per le sue funzionalità anti-forensi e di evasione del rilevamento.

Metasploit offre generalmente una versione community e open source di Metasploit Framework, ma ha anche versioni commerciali come Metasploit Pro e Metasploit Express. Ha anche un database shellcode, questi shellcode possono essere utilizzati per eseguire shell invertite sulla macchina dell'attaccante.

Come altri prodotti simili come Canvas o Core Impact e altri prodotti di sicurezza commerciali, Metasploit-Framework può essere utilizzato per verificare la sicurezza dei sistemi informatici o per violare reti e sistemi. Simile a molti altri strumenti di sicurezza, Metasploit Framework può essere utilizzato sia per attività autorizzate che non autorizzate.

Segui i passaggi seguenti per installare Metasploit Framework nel tuo sistema operativo Ubuntu

Installazione

Metasploit Frame è facile da installare e ha alcune dipendenze. Prima di installare, assicurati di aggiornare Ubuntu

$ sudo apt-get update$ sudo apt-get upgrade

Installazione delle dipendenze

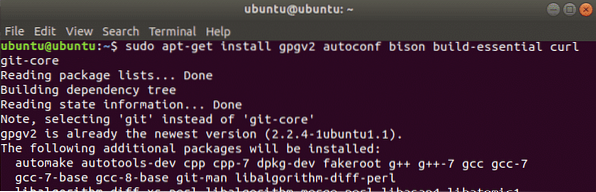

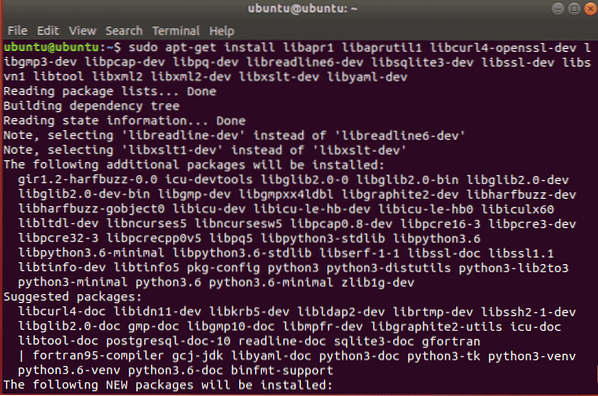

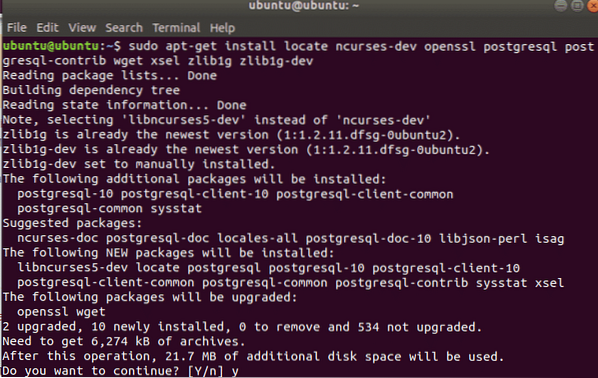

Prima di installare è necessario installare le seguenti dipendenze utilizzando adatto comando

[email protected]:~$ sudo apt-get install -y curl gpgv2 autoconf bison build-essentialgit-corelibapr1 postgresql libaprutil1 libcurl4openssl-dev libgmp3-dev libpcap-dev

openssl libpq-dev libreadline6-dev libsqlite3-dev libssl-dev individuare libsvn1 libtool

libxml2 libxml2-dev libxslt-dev wget libyaml-dev ncurses-dev postgresql-contrib xsel

zlib1g zlib1g-dev

Installazione

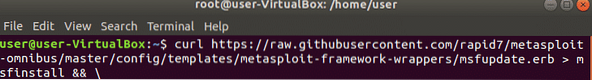

curl è usato per trasferire file da computer remoti e supporta molti protocolli, lo useremo per scaricare il codice del framework metasploit.

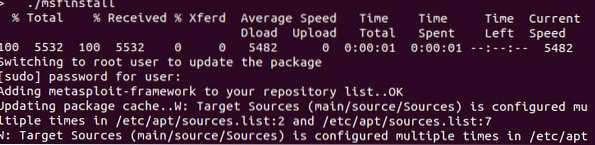

[email protected]:~$ curl https://raw.githubusercontent.com/rapid7/metasploitomnibus/master/config/templates/metasploit-framework-wrappers/msfupdate.erba

> msfinstall && \

Quindi cambia i permessi del codice eseguibile usando il comando chmod, quindi eseguilo

Autorizzazioni:proprietario = Leggi e scrivi (rw-)

gruppo = Leggi (r--)

altro = Nessuno (---)

Proprietà:

proprietario = radice

gruppo = ombra

$ chmod 755 msfinstall

Interfacce Metasploit

Metasploit Framework ha un'interfaccia web, un'interfaccia GUI (Armitage e Cobal Strike) e interfacce a riga di comando (msfcli, msfconsole). Offre anche API come msgrpc per controllare Metasploit da remoto o per usarlo insieme ad alcuni linguaggi di scripting per scopi di automazione.

Ha anche alcuni altri strumenti e funzionalità che possono generare codici shell e payload e combinarli con altri eseguibili legittimi.

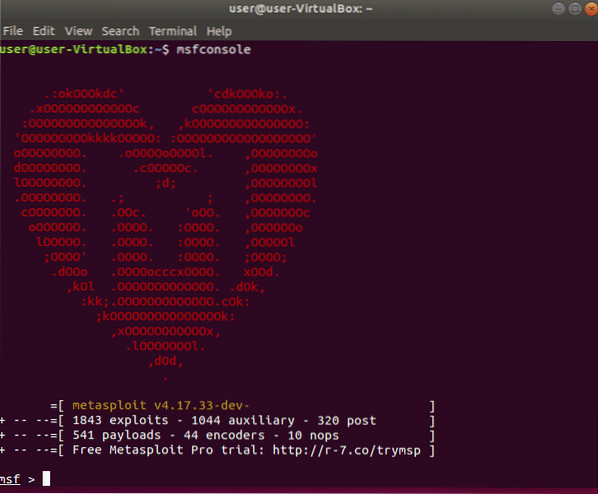

Msfconsole è una potente interfaccia a riga di comando di Metasploit. Per eseguirlo, avvia prima il servizio postgresql, Digita

[email protected]:~$ sudo service postgresql start[email protected]:~$ sudo msfconsole

Manuale Metasploit

Comandi comuni per Metasploit dal Manuale

aiuto (o '?') - mostra i comandi disponibili in msfconsole

mostra exploit - mostra gli exploit che puoi eseguire (nel nostro caso qui, il ms05_039_pnp sfruttare)

mostra payload - mostra le varie opzioni di payload che puoi eseguire sul sistema sfruttato come spawnare una shell di comando, caricare programmi da eseguire, ecc. (nel nostro caso qui, il win32_reverse sfruttare)

informazioni exploit [exploit nome] - mostra una descrizione di un nome di exploit specifico insieme alle sue varie opzioni e requisiti (es. informazioni exploit ms05_039_pnp mostra informazioni su quell'attacco specifico)

informazioni carico utile [nome carico utile] - mostra una descrizione di un nome specifico del payload insieme alle sue varie opzioni e requisiti (es. informazioni payload win32_reverse mostra informazioni sulla generazione di una shell di comando)

usa [exploit nome] - indica a msfconsole di entrare in un ambiente di exploit specifico (es. usa ms05_039_pnp farà apparire il prompt dei comandi ms05_039_pnp > per questo exploit specifico

mostra opzioni - mostra i vari parametri per l'exploit specifico con cui stai lavorando

mostra payload - mostra i payload compatibili con l'exploit specifico con cui stai lavorando

imposta CARICO UTILE - ti permette di impostare il payload specifico per il tuo exploit (in questo esempio, imposta PAYLOAD win32_reverse)

mostra obiettivi - mostra i sistemi operativi di destinazione disponibili e le applicazioni che possono essere sfruttate

impostare OBIETTIVO - ti permette di selezionare il tuo specifico sistema operativo/applicazione di destinazione (in questo esempio, userò imposta TARGET 0 a per tutte le versioni inglesi di Windows 2000)

impostare RHOST - ti permette di impostare l'indirizzo IP del tuo host di destinazione (in questo esempio, impostare RHOST 10.0.0.200)

impostare LHOST - ti permette di impostare l'indirizzo IP dell'host locale per le comunicazioni inverse necessarie per aprire la shell di comando inversa (in questo esempio, imposta LHOST 10.0.0.201)

indietro - ti consente di uscire dall'ambiente di exploit corrente che hai caricato e tornare al prompt principale di msfconsole

Conclusione

Metasploit è un framework molto utile che viene utilizzato dai tester di penetrazione e dai ricercatori di vulnerabilità. Alcuni altri strumenti commerciali offrono funzionalità simili, ma Metasploit è popolare grazie al supporto multipiattaforma e alle interfacce GUI e CLI di facile utilizzo. Questo è particolarmente adatto ai tester di penetrazione e ai Red Teamer, ma chiunque può usarlo per proteggere la propria rete domestica o aziendale. Se sei interessato a imparare Metasploit, ecco un'ottima risorsa gratuita.

Phenquestions

Phenquestions