Dopo aver configurato qualsiasi server tra i primi consueti passaggi legati alla sicurezza ci sono firewall, aggiornamenti e upgrade, chiavi ssh, dispositivi hardware. Ma la maggior parte degli amministratori di sistema non esegue la scansione dei propri server per scoprire punti deboli come spiegato con OpenVas o Nessus, né imposta honeypot o un sistema di rilevamento delle intrusioni (IDS) che viene spiegato di seguito.

Ci sono diversi IDS sul mercato e i migliori sono gratuiti, Snort è il più popolare, conosco solo Snort e OSSEC e preferisco OSSEC a Snort perché consuma meno risorse ma penso che Snort sia ancora quello universale. Opzioni aggiuntive sono: Suricata, Bro IDS, Security Onion.

La ricerca più ufficiale sull'efficacia dell'IDS è piuttosto vecchia, dal 1998, lo stesso anno in cui Snort è stato inizialmente sviluppato, ed è stata condotta da DARPA, ha concluso che tali sistemi erano inutili prima degli attacchi moderni. Dopo 2 decenni, l'IT si è evoluto in progressione geometrica, anche la sicurezza lo ha fatto e tutto è quasi aggiornato, l'adozione di IDS è utile per ogni amministratore di sistema.

Sniffa IDS

Snort IDS funziona in 3 diverse modalità, come sniffer, come packet logger e come sistema di rilevamento delle intrusioni di rete. L'ultimo è il più versatile per il quale questo articolo è focalizzato.

Installazione di Snort

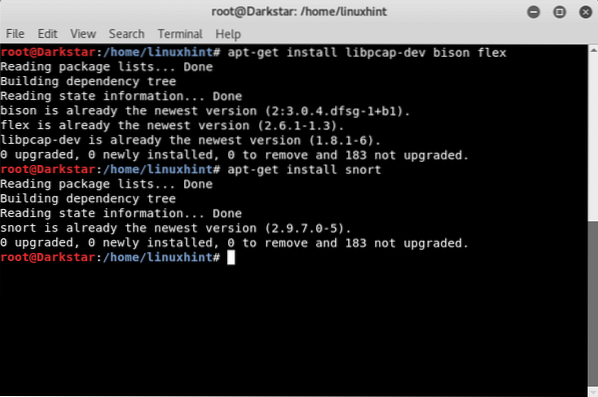

apt-get install libpcap-dev bison flexQuindi eseguiamo:

apt-get install snortNel mio caso il software è già installato, ma non lo era di default, è così che è stato installato su Kali (Debian).

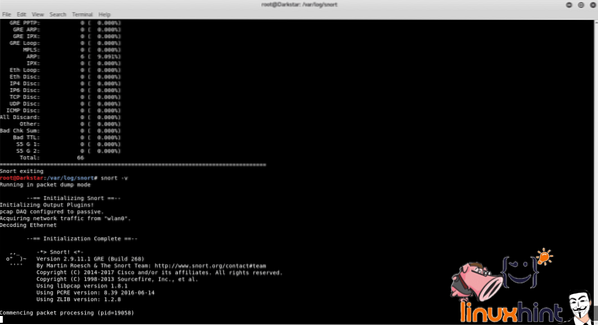

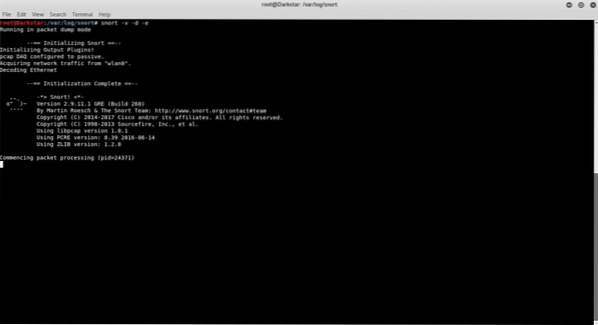

Iniziare con la modalità sniffer di Snort

La modalità sniffer legge il traffico della rete e visualizza la traduzione per un visualizzatore umano.

Per testarlo digita:

Questa opzione non dovrebbe essere utilizzata normalmente, la visualizzazione del traffico richiede troppe risorse e viene applicata solo per mostrare l'output del comando.

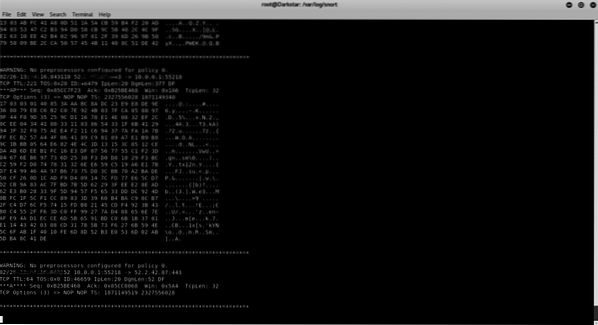

Nel terminale possiamo vedere le intestazioni del traffico rilevato da Snort tra il pc, il router e internet. Snort segnala anche la mancanza di policy per reagire al traffico rilevato.

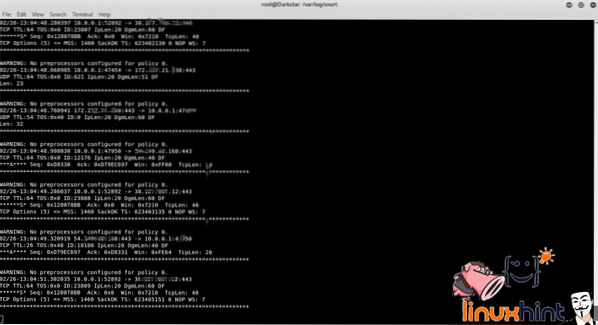

Se vogliamo che Snort mostri anche i dati, digita:

Per mostrare le intestazioni del livello 2 eseguite:

# sniffa -v -d -eProprio come il parametro "v", anche "e" rappresenta uno spreco di risorse, il suo utilizzo dovrebbe essere evitato per la produzione.

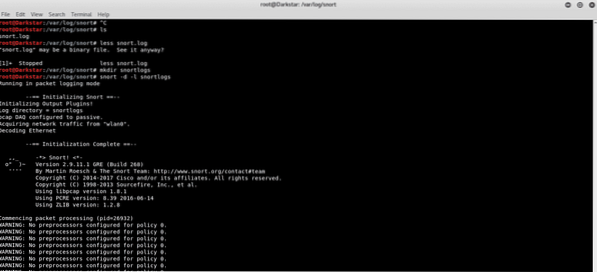

Iniziare con la modalità Packet Logger di Snort

Per salvare i report di Snort dobbiamo specificare su Snort una directory di log, se vogliamo che Snort mostri solo le intestazioni e registri il traffico sul tipo di disco:

# mkdir snortlogs# snort -d -l snortlogs

Il registro verrà salvato nella directory snortlogs.

Se vuoi leggere i file di registro digita:

# snort -d -v -r nomefile di log.log.xxxxxxx

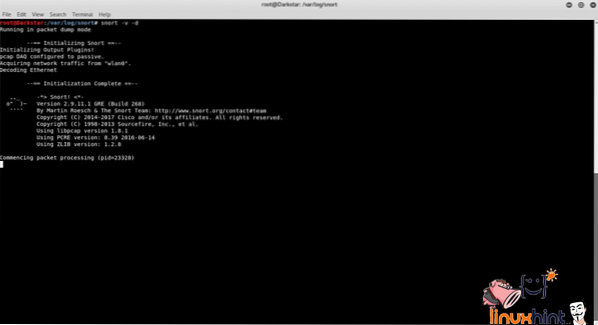

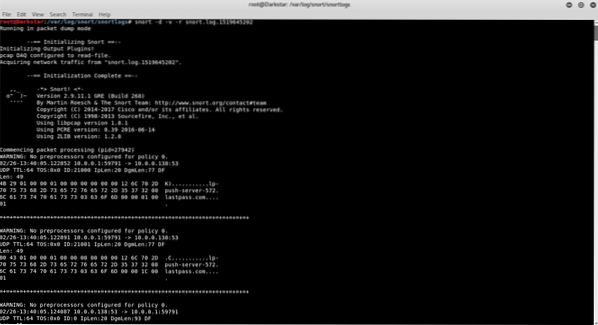

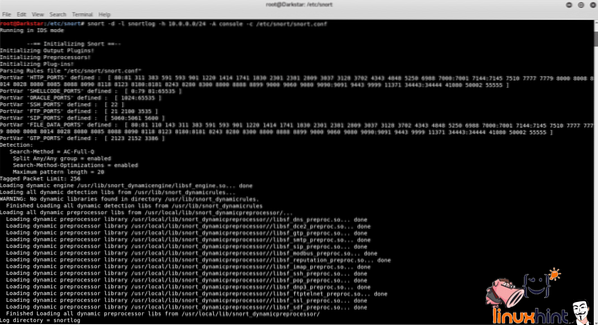

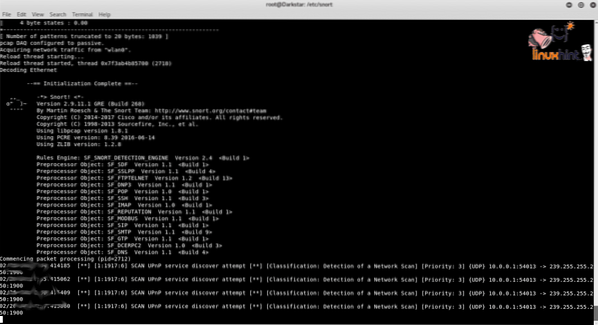

Iniziare con la modalità Network Intrusion Detection System (NIDS) di Snort

Con il seguente comando Snort legge le regole specificate nel file /etc/snort/snort.conf per filtrare correttamente il traffico, evitando di leggere l'intero traffico e concentrandosi su incidenti specifici

riferito nello sbuffo.conf attraverso regole personalizzabili.

Il parametro "-A console" indica a snort di avvisare nel terminale.

# snort -d -l snortlog -h 10.0.0.0/24 -A console -c sbuffa.conf

Grazie per aver letto questo testo introduttivo all'utilizzo di Snort.

Phenquestions

Phenquestions