Kali Linux che lavora con Nmap:

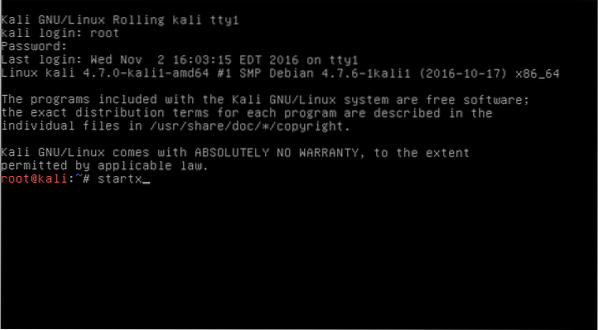

Nella schermata di Kali Linux, il programma di installazione apparirà all'utente per una password utente "root", che sarà necessaria per accedere. L'ambiente desktop Enlightenment può essere avviato utilizzando il comando startx dopo aver effettuato l'accesso alla macchina Kali Linux. L'ambiente desktop non è richiesto per essere eseguito da Nmap.

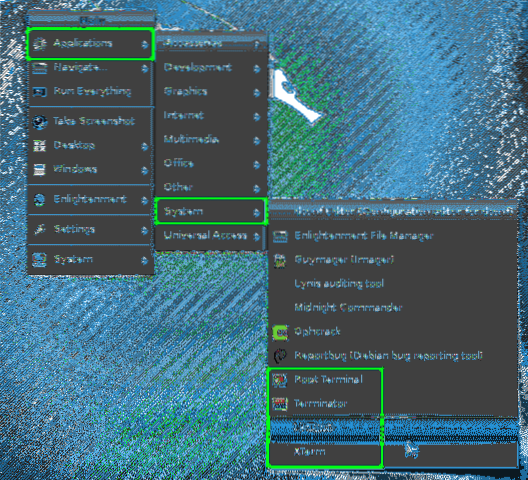

Dovrai aprire la finestra del terminale una volta effettuato l'accesso all'illuminazione. Il menu apparirà facendo clic sullo sfondo del desktop. Per navigare al terminale può essere fatto come segue:

Applicazioni -> Sistema -> "Terminale radice".

Tutti i programmi shell funzionano per gli scopi di Nmap. Dopo il successo del lancio del terminale, il divertimento di Nmap può iniziare.

Trovare host live sulla tua rete:

L'indirizzo IP della macchina Kali è 10.0.2.15 e l'indirizzo IP della macchina di destinazione è "192".168.56.102'.

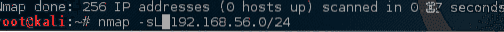

Ciò che è in diretta su una particolare rete può essere determinato da una rapida scansione Nmap. È una scansione "Elenco semplice".

$ nmap -sL 192.168.56.0/24

Sfortunatamente, nessun host live è stato restituito utilizzando questa scansione iniziale.

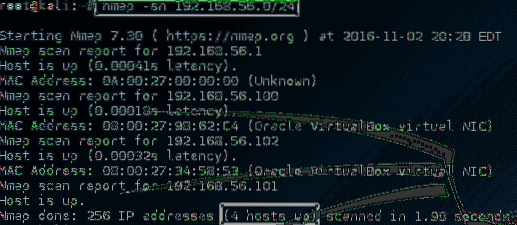

Trova e ping tutti gli host live sulla mia rete:

Fortunatamente, non devi preoccuparti, perché usando alcuni trucchi abilitati da Nmap, possiamo trovare queste macchine. Il trucco menzionato dirà a Nmap di eseguire il ping di tutti gli indirizzi nel 192.168.56.Rete 0/24.

$ nmap -sn 192.168.56.0/24

Quindi, Nmap ha restituito alcuni potenziali host per la scansione.

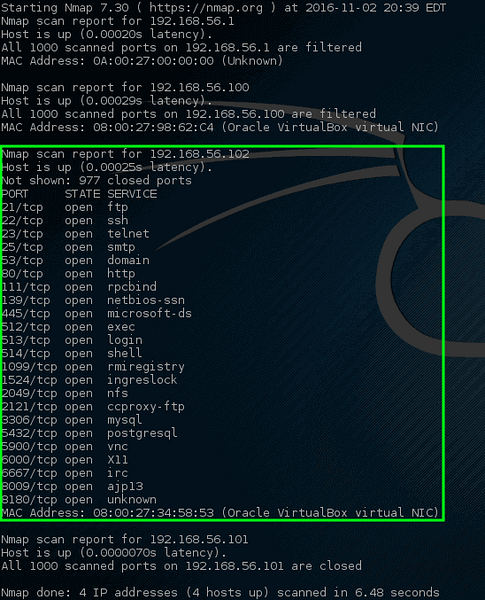

Trova le porte aperte tramite Nmap:

Lascia che nmap esegua una scansione delle porte per trovare obiettivi particolari e vedere i risultati.

$ nmap 192.168.56.1.100-102

Alcuni servizi di ascolto su questa macchina specifica sono indicati da queste porte. Un indirizzo IP viene assegnato a macchine vulnerabili metasploitable; questo è il motivo per cui ci sono porte aperte su questo host. Molte porte aperte sulla maggior parte delle macchine sono anormali. Sarebbe saggio esaminare da vicino la macchina. La macchina fisica sulla rete può essere rintracciata dagli amministratori.

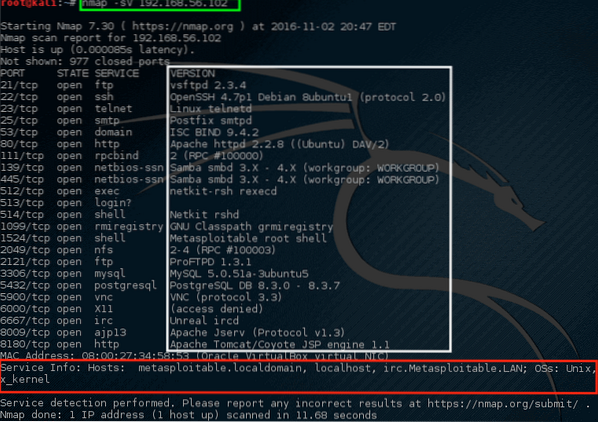

Trova servizi in ascolto sulle porte sulla macchina Kali host:

È una scansione dei servizi eseguita tramite Nmap e il suo scopo è verificare quali servizi potrebbero essere in ascolto su una porta specifica. Nmap indagherà su tutte le porte aperte e raccoglierà informazioni dai servizi in esecuzione su ciascuna porta.

$ nmap -sV 192.168.56.102

Funziona per ottenere informazioni sul nome host e sul sistema operativo corrente in esecuzione sul sistema di destinazione. La versione “vsftpd” 2.3.4 è in esecuzione su questa macchina, che è una versione piuttosto vecchia di VSftpd, che è allarmante per l'amministratore. Per questa particolare versione (ExploitDB ID - 17491), è stata rilevata una grave vulnerabilità nel 2011.

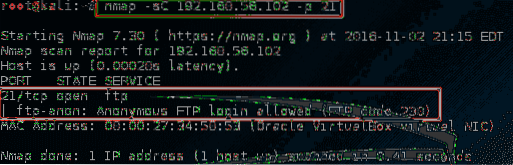

Trova accessi FTP anonimi sugli host:

Per raccogliere maggiori informazioni, lascia che Nmap dia un'occhiata più da vicino.

$ nmap -sC 192.168.56.102 -p 21

Il comando precedente ha scoperto che l'accesso FTP anonimo è consentito su questo server specifico.

Verifica le vulnerabilità sugli host:

Poiché la versione precedente di VSftd menzionata è vecchia e vulnerabile, quindi è abbastanza preoccupante. Vediamo se Nmap può verificare la vulnerabilità di vsftpd.

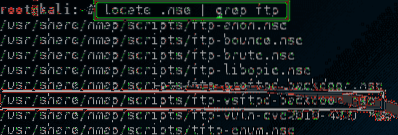

$ individuare .nse | grep ftp

È da notare che per il problema della backdoor VSftpd, Nmap ha lo script NSE, (Nmap Scripting Engine) è una delle funzionalità più utili e adattabili di Nmap. Consente agli utenti di scrivere semplici script per meccanizzare un'ampia gamma di attività di rete. Prima di eseguire questo script sull'host, dovremmo sapere come usarlo.

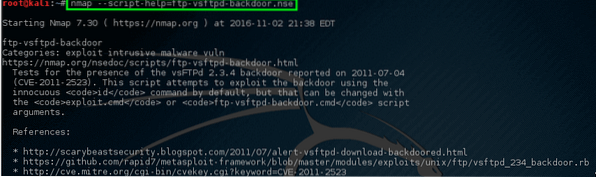

$ nmap --script-help=ftp-vsftd-backdoor.nse

Può essere utilizzato per verificare se la macchina è vulnerabile o meno.

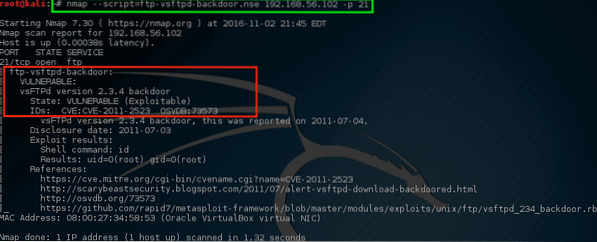

Esegui il seguente script:

$ nmap --script=ftp-vsftpd-backdoor.nse 192.168.56.102 -p 21

Nmap ha la qualità di essere tranquillo e selettivo. In questo modo, scansionare una rete di proprietà personale può essere noioso. Una scansione più aggressiva può essere eseguita utilizzando Nmap. Fornirà in qualche modo le stesse informazioni, ma la differenza è che possiamo farlo usando un comando invece di usarne un sacco. Utilizzare il seguente comando per la scansione aggressiva:

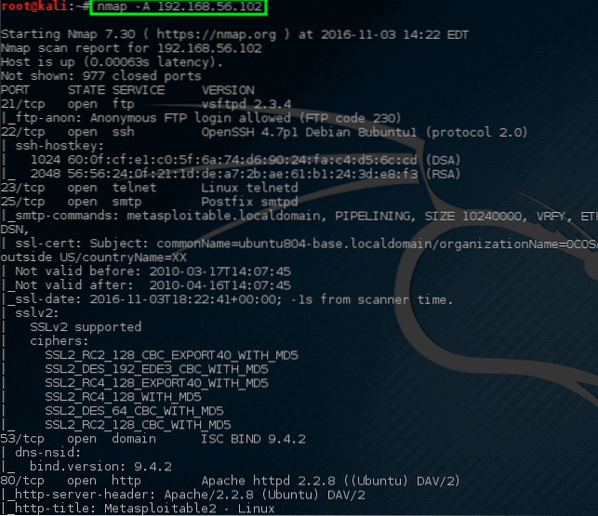

$ nmap -A 192.168.56.102

È evidente che usando un solo comando, Nmap può restituire un sacco di informazioni. Molte di queste informazioni possono essere utilizzate per verificare quale software potrebbe essere presente in rete e per determinare come proteggere questa macchina.

Conclusione:

Nmap è uno strumento versatile da utilizzare nella comunità degli hacker. Questo articolo fornisce una breve descrizione di Nmap e delle sue funzioni.

Phenquestions

Phenquestions