ransomware è diventata una seria minaccia per il mondo online in questi giorni. Molte aziende di software, università, aziende e organizzazioni in tutto il mondo stanno cercando di adottare misure precauzionali per salvarsi dagli attacchi ransomware. I governi degli Stati Uniti e del Canada hanno rilasciato una dichiarazione congiunta sugli attacchi ransomware invitando gli utenti a rimanere vigili e a prendere precauzioni. Recentemente il 19 maggioquesto, il governo svizzero ha osservato il Giornata informativa sul ransomware, per diffondere la consapevolezza riguardo al ransomware e ai suoi effetti. Anche in India il ransomware è in aumento.

Microsoft ha recentemente pubblicato un dato che menziona quante macchine (utenti) sono state colpite da attacchi ransomware in tutto il mondo. È stato scoperto che gli Stati Uniti erano in cima agli attacchi ransomware; seguito da Italia e Canada. Ecco i primi 20 paesi maggiormente colpiti dagli attacchi ransomware.

Ecco un resoconto dettagliato che risponderà alla maggior parte delle tue domande sul ransomware. Questo post esaminerà cosa sono gli attacchi ransomware, i tipi di ransomware, come fa il ransomware a entrare nel tuo computer e suggerisce modi per gestire il ransomware.

Attacchi ransomware

Che cos'è il ransomware

Il ransomware è un tipo di malware che blocca i tuoi file, dati o il PC stesso ed estorce denaro per fornirti l'accesso. Questo è un nuovo modo per gli autori di malware di "raccogliere fondi" per le loro attività illegittime sul web.

Come arriva il ransomware sul tuo computer?

Potresti ricevere ransomware se fai clic su un collegamento errato o apri un allegato di posta elettronica dannoso. Questa immagine di Microsoft descrive come avviene l'infezione da ransomware.

Il ransomware sembra un programma innocente o un plug-in o un'e-mail con un allegato dall'aspetto "pulito" che viene installato all'insaputa dell'utente. Non appena ottiene l'accesso al sistema dell'utente, inizia a diffondersi nel sistema. Infine, a un certo punto, il ransomware blocca il sistema o determinati file e impedisce all'utente di accedervi. A volte, questi file sono crittografati. Uno scrittore di ransomware richiede una certa quantità di denaro per fornire l'accesso o decrittografare i file.

Un falso messaggio di avviso di un ransomware ha il seguente aspetto:

Tuttavia, durante gli attacchi ransomware, non vi è alcuna garanzia che gli utenti possano recuperare i propri file anche dopo aver pagato il riscatto. Quindi, è meglio prevenire gli attacchi ransomware piuttosto che cercare di recuperare i tuoi dati in un modo o nell'altro. Puoi usare RanSim Ransomware Simulator per verificare se il tuo computer è sufficientemente protetto.

Leggere: Cosa fare dopo un attacco ransomware sul tuo computer Windows?

Come identificare gli attacchi ransomware

Il ransomware generalmente attacca i dati personali, come immagini, documenti, file e dati dell'utente. È facile identificare il ransomware. Se vedi una nota di ransomware che richiede denaro per dare accesso ai tuoi file o file crittografati, file rinominati, browser bloccato o una schermata bloccata del tuo PC, puoi dire che il ransomware ha preso il controllo del tuo sistema.

Tuttavia, i sintomi degli attacchi ransomware possono cambiare in base ai tipi di ransomware.

Tipi di attacchi ransomware

In precedenza, il ransomware mostrava un messaggio che indicava che l'utente ha fatto qualcosa di illegale e che viene multato dalla polizia o dall'agenzia governativa sulla base di alcune politiche. Per sbarazzarsi di queste "accuse" (che erano sicuramente false accuse), agli utenti è stato chiesto di pagare queste multe.

Al giorno d'oggi, un attacco ransomware in due modi. Blocca lo schermo del computer o crittografa determinati file con una password. Sulla base di questi due tipi, il ransomware è diviso in due tipi:

- Ransomware schermata di blocco

- Ransomware di crittografia.

Ransomware schermata di blocco blocca il tuo sistema e richiede un riscatto per averti permesso di accedervi ancora una volta. Il secondo tipo, io.e. il Ransomware di crittografia, cambia i file nel tuo sistema e richiede denaro per decrittografarli di nuovo.

Gli altri tipi di ransomware sono:

- Ransomware Master Boot Record (MBR)

- Ransomware che crittografa i server web

- Ransomware per dispositivi mobili Android

- ransomware IoT.

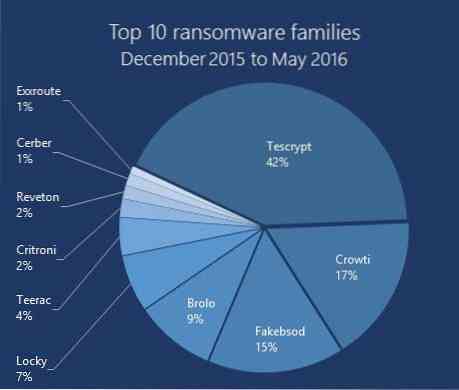

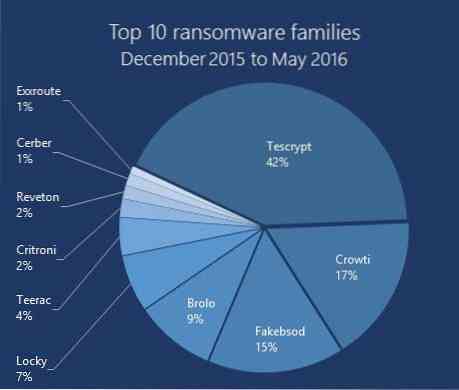

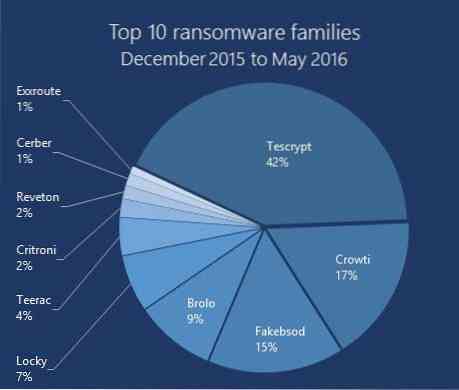

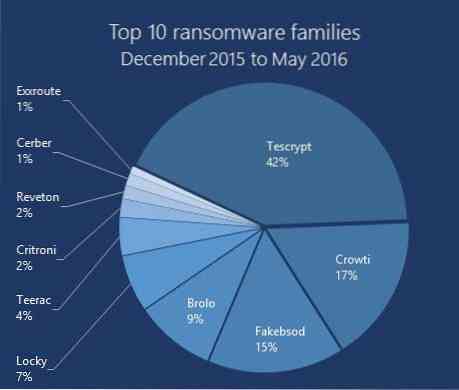

Ecco alcune famiglie di ransomware e le loro statistiche sugli attacchi:

Inoltre, dai un'occhiata alla crescita del ransomware e alle sue statistiche sulle infezioni.

Chi può essere colpito dagli attacchi ransomware

Non importa dove ti trovi e quale dispositivo stai utilizzando. Il ransomware può attaccare chiunque, sempre e ovunque. Gli attacchi ransomware possono avvenire su qualsiasi dispositivo mobile, PC o laptop quando si utilizza Internet per navigare, inviare e-mail, lavorare o fare acquisti online. Una volta trovato un modo per il tuo dispositivo mobile o PC, utilizzerà le sue strategie di crittografia e monetizzazione in quel PC e dispositivo mobile.

Quando il ransomware può avere la possibilità di attaccare?

Quindi quali sono i possibili eventi in cui il ransomware può colpire?

- Se stai navigando su siti Web non attendibili

- Download o apertura di file allegati ricevuti da mittenti di posta elettronica sconosciuti (e-mail di spam). Alcune delle estensioni di file di questi allegati possono essere, (.ade, .adp, .ani, .bas, .pipistrello, .chm, .cmd, .come, .cpl, .crt, .hlp, .ht, .hta, .inf, .ins, .ispi, .lavoro, .js, .jse, .lnk, .mda, .mdb, .mde, .mdz, .msc, .msi, .msp, .mst, .pcd, .reg, .scr, .sct, .shs, .URL, .vb, .vbe, .vbs, .wsc, .wsf, .wsh, .EXE, .pif.) E anche i tipi di file che supportano le macro (.documento, .xls, .documento, .xlsm, .pptm, ecc.)

- Installazione di software piratato, programmi software obsoleti o sistemi operativi

- Accesso a un PC che fa parte della rete già infetta

Precauzioni contro gli attacchi ransomware

L'unico motivo per cui viene creato il ransomware è perché gli autori di malware lo vedono come un modo semplice per fare soldi. Vulnerabilità come software senza patch, sistemi operativi obsoleti o ignoranza delle persone sono vantaggiose per tali persone con intenzioni dannose e criminali. Quindi, consapevolezza è il modo migliore per evitare attacchi di ransomware.

Di seguito sono riportati alcuni passaggi che puoi eseguire per affrontare o gestire gli attacchi ransomware:

- Gli utenti Windows consigliano di mantenere aggiornato il proprio sistema operativo Windows Windows. Se esegui l'aggiornamento a Windows 10, ridurrai al massimo gli eventi dell'attacco ransomware.

- Esegui sempre il backup dei tuoi dati importanti su un disco rigido esterno.

- Abilita la cronologia dei file o la protezione del sistema.

- Fai attenzione alle e-mail di phishing, spam e controlla l'e-mail prima di fare clic sull'allegato dannoso.

- Disabilita il caricamento delle macro nei tuoi programmi di Office.

- Disattiva la funzione Desktop remoto quando possibile.

- Usa l'autenticazione a due fattori.

- Utilizza una connessione Internet sicura e protetta da password.

- Evita di navigare in siti Web che sono spesso terreno fertile per malware come siti di download illegali, siti per adulti e siti di gioco d'azzardo.

- Installa, usa e aggiorna regolarmente una soluzione antivirus

- Usa un buon software anti-ransomware

- Prendi sul serio la tua sicurezza MongoDB per impedire che il tuo database venga dirottato dal ransomware.

Il Ransomware Tracker ti aiuta a tracciare, mitigare e proteggerti dal malware.

Leggere: Proteggi e previeni gli attacchi ransomware.

Sebbene siano disponibili alcuni strumenti di decrittografia ransomware, è consigliabile prendere sul serio il problema degli attacchi ransomware. Non solo mette in pericolo i tuoi dati, ma può anche violare la tua privacy in misura tale da danneggiare anche la tua reputazione.

Dice Microsoft,

Il numero di vittime aziendali prese di mira dal ransomware è in aumento. I file sensibili sono crittografati e sono richieste grandi quantità di denaro per ripristinare i file. A causa della crittografia dei file, può essere praticamente impossibile decodificare la crittografia o "crackare" i file senza la chiave di crittografia originale, a cui solo gli aggressori avranno accesso. Il miglior consiglio per la prevenzione è garantire che i file riservati, sensibili o importanti vengano salvati in modo sicuro in una struttura di backup o archiviazione remota e non connessa.

Se ti capita di avere la sfortuna di essere infettato da un ransomware, puoi farlo se lo desideri, segnalare ransomware all'FBI, alla polizia o alle autorità competenti.

Ora leggi la protezione dai ransomware in Windows 10.

Phenquestions

Phenquestions