TOR (I router di cipolla)

Tor (The Onion Routers) è una rete distribuita che viene utilizzata per l'anonimato e la privacy ed è utilizzata da attivisti, hacktivisti, etici hacker, Black Hat Hacker e altre persone che vogliono nascondere le loro attività online. È progettato in modo che l'indirizzo IP del client che utilizza TOR sia nascosto dal server che il client sta visitando e che i dati e altri dettagli siano nascosti all'Internet Service Provider (ISP) del client. La rete TOR utilizza l'hop per crittografare i dati tra client e server, ed è per questo che fornisce un anonimato migliore rispetto a una VPN. La rete TOR e il browser TOR sono preinstallati e configurati in Parrot OS.

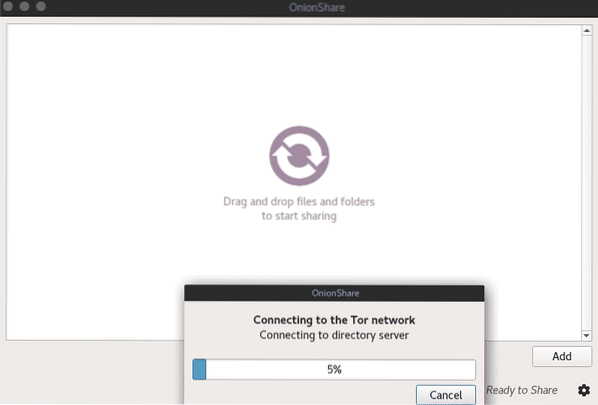

CipollaCondividi

Onion Share è un'utilità open source che viene utilizzata per condividere file di qualsiasi dimensione sulla rete TOR in modo sicuro e anonimo. È così sicuro e così semplice da usare, basta trascinare il file e rilasciarlo su OnionShare. Verrà quindi generato un lungo URL casuale che può essere utilizzato dal destinatario per scaricare il file sulla rete TOR utilizzando il browser TOR.

AnonSurf

Anonsurf è un'utility che fa comunicare l'intero sistema operativo attraverso TOR, I2P o altre reti anonime. Non hai bisogno di browser extra o altro per questo. Non solo rende sicura la comunicazione del tuo browser, ma anonimizza anche la tua comunicazione P2P e molti altri protocolli di comunicazione. Puoi avviare o riavviare un servizio anonsurf dal menu Parrot Sec, per le opzioni CLI

$ anonsurf start|stop|restart|cambia|statostart - Avvia il tunnel TOR a livello di sistema

stop - Interrompi anonsurf e torna a clearnet

restart - Combina le opzioni "stop" e "start"

changeid - Riavvia TOR per cambiare identità

changemac - Cambia indirizzo mac

status - Controlla se AnonSurf funziona correttamente

myip - Controlla il tuo IP e verifica la tua connessione tor

mymac - Controlla il tuo mac e verifica il tuo indirizzo mac modificato

changemac - Cambia il tuo MAC ADDRESS (-r per ripristinare)

Balla come se nessuno stesse guardando. Cripta come fanno tutti.

I2P

I2P è un'altra rete anonima come TOR ma funziona in modo leggermente diverso. Fornisce un buon anonimato e privacy su Internet e può anche essere utilizzato per accedere ai servizi darknet.

Comandi:console Avvia nella console corrente.

start Avvia in background come processo demone.

stop Interrompi se eseguito come demone o in un'altra console.

grazioso Interrompi con grazia, l'operazione potrebbe richiedere fino a 11 minuti.

riavvia Interrompi se in esecuzione e poi avvia.

condrestart Riavvia solo se già in esecuzione.

status Interroga lo stato attuale current.

install Installa per avviarsi automaticamente all'avvio del sistema.

rimuovi Disinstalla.

dump Richiedi un dump del thread Java se in esecuzione.

Portafoglio Bitcoin elettrico

Electrum Bitcoin Wallet è un portafoglio per conservare e trasferire la tua valuta Bitcoin in modo sicuro. Può firmare transazioni offline e quindi queste transazioni possono essere trasmesse online da un altro computer. Ha server distribuiti per mantenere anonime le tue transazioni.

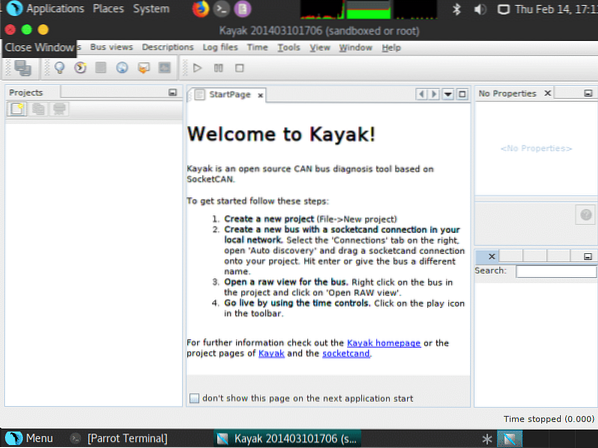

Kayak - Lo strumento di hacking per auto

Parrot Security OS ha un intero menu dedicato agli strumenti di Pentesting automobilistico, il kayak è uno di questi fantastici strumenti. È uno strumento GUI basato su Java per analizzare il traffico CAN. Ha alcune fantastiche funzionalità moderne, come il tracciamento GPS, le capacità di registrazione e riproduzione.

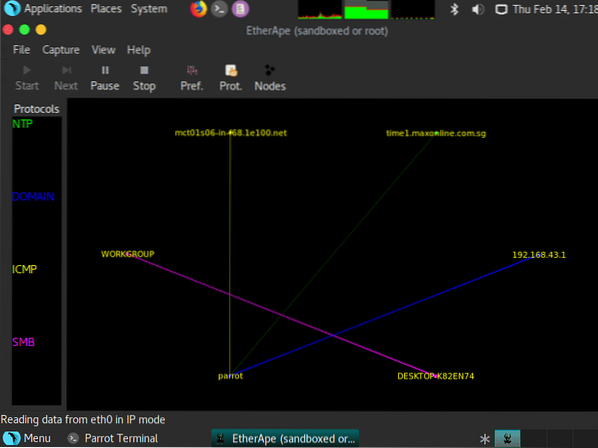

EtherApe

EtherApe è uno sniffer e un analizzatore di rete open source basato su GUI GTK. Visualizza il livello IP, il livello di collegamento e il livello di protocollo e utilizza colori diversi per differenziare i protocolli.

GPA - Assistente per la privacy GNU

GPA è un software di crittografia GUI che utilizza OpenPGP, un protocollo di crittografia a chiave pubblica per crittografare e decrittografare file, documenti ed e-mail. Viene anche utilizzato per generare coppie di chiavi, memorizzarle ed esportare le chiavi pubbliche.

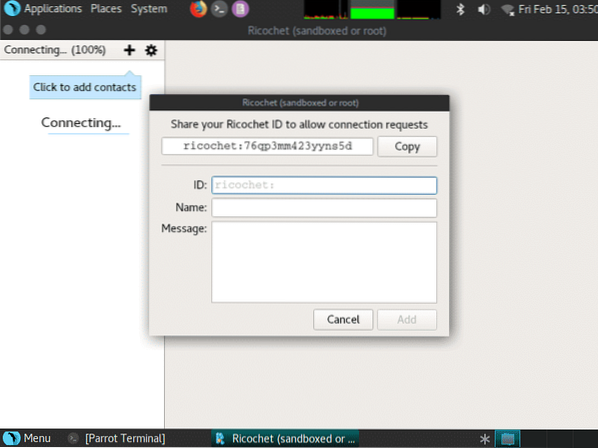

Rimbalzare

Ricochet è una chat anonima e sicura fornita da TOR Network. Invece dei nomi utente, ti fornisce una lunga stringa casuale che assomiglia a rimbalzo:qs7ch34jsj24ogdf che è l'indirizzo dell'utente. I messaggi inviati utilizzando Ricochet sono crittografati end-to-end e completamente anonimi.

Nmap

Nmap (Network Mapper) è lo strumento più flessibile e completo utilizzato per la scansione delle porte e il controllo della sicurezza della rete. È disponibile nel sistema operativo Parrot Security con riga di comando e interfaccia grafica chiamata Zenmap. Esempio di utilizzo,

$ nmap --help$ nmap hackme.organizzazione

Avvio di Nmap 7.70 (https://nmap.org) a 2019-02-15 09:32 EST

Rapporto di scansione Nmap per hackme.org (217.78.1.155)

L'host è attivo (0.latenza 34s).

Record rDNS per 217.78.1.155: cpanel55.fastsecurehost.come

Non mostrato: 963 porte filtrate

SERVIZIO DELLO STATO PORTUALE

21/tcp aperto ftp

22/tcp chiuso ssh

25/tcp aperto smtp

53/tcp dominio aperto

80/tcp aperto http

110/tcp aperto pop3

143/tcp apri imap

…tagliare…

Nikto

Nikto è uno scanner potente, gratuito e Open Source che viene utilizzato per identificare le falle di sicurezza comuni nei server web. Esegue la scansione della versione del server Web per verificare la presenza di problemi relativi alla versione. Esegue anche la scansione delle configurazioni del server Web come metodi consentiti HTTP, directory e file predefiniti. Esempi di utilizzo sono

$ nikto -h www.server vulnerabile.com # Per la scansione$ nikto -H # Per il menu di aiuto

SQLMap

SQLMap è uno strumento di test di penetrazione potente ma gratuito che viene utilizzato per analizzare le vulnerabilità relative ai database. Può rilevare e sfruttare automaticamente le vulnerabilità del database, inoltre può estrarre o manipolare i dati da vari tipi di database. Automatizza l'intero processo di pentesting del database e può raccogliere informazioni utente, password e altri dettagli dai soli database.

$ sqlmap -u http://canyouhack.us/ --dbs # Esempio di utilizzo$ sqlmap --help

Opzioni:

-h, --help Mostra il messaggio di aiuto di base ed esci

-hh Mostra messaggio di aiuto avanzato ed esci

--version Mostra il numero di versione del programma ed esci

-v VERBOSE Livello di verbosità: 0-6 (predefinito 1)

Bersaglio:

Almeno una di queste opzioni deve essere fornita per definire il

bersaglio(i)

-g GOOGLEDORK Elabora i risultati di Google dork come URL di destinazione

…tagliare…

crunch

Crunch è un creatore di dizionari per attacchi di password. Può generare elenchi di parole secondo le tue specifiche e genererà un dizionario con tutte le permutazioni e combinazioni di lettere, numeri e caratteri speciali.

$crunch --help | tee aiuto.htmlversione crunch 3.6

Crunch può creare un elenco di parole in base ai criteri da te specificati. L'output di crunch può essere inviato allo schermo, al file o a un altro programma.

Uso: crunchdove minimo e massimo sono numeri

…tagliare…

CUPP

Custom User Password Profiler (CUPP) è un generatore di dizionari avanzato per la profilazione di password personalizzate. È meglio che crunch in molti modi, perché richiederà alcuni dati utente come nome utente, compleanni, nomi di animali domestici e genererà automaticamente un elenco di parole basato su queste specifiche, quindi non dovrai ricordare lunghe sintassi.

$ cupp -h[ Opzioni ]

-h Lo stai guardando piccola! 🙂

Per ulteriore assistenza dai un'occhiata in docs/README

Il file di configurazione globale è cupp.cfg

-i Domande interattive per la profilazione della password dell'utente

-w Utilizza questa opzione per migliorare il dizionario esistente,

o WyD.pl output per fare un po 'di pwnsauce

-l Scarica enormi elenchi di parole dal repository

-a Analizza nomi utente e password predefiniti direttamente da Alecto DB.

Il progetto Alecto utilizza database purificati di Phenoelit e CIRT

che sono stati uniti e migliorati.

-v Versione del programma

Metasploit Framework

Metasploit è un famoso framework di test di penetrazione e sfruttamento che viene utilizzato per testare le vulnerabilità della sicurezza. È costruito in linguaggio Ruby e supporta il database Postgresql per la gestione dei dati. Ha msfvenom che viene utilizzato per sfruttare la generazione di codice e codificatori per eludere il carico utile dalle soluzioni antivirus. Per provare Metasploit, digita

$ sudo msfconsoleCandeggina

Bleachbit è un pulitore di spazio su disco gratuito che viene utilizzato per eliminare file di registro inutili, cronologia di Internet, cookie e file temporanei. Ha alcune funzionalità avanzate come la distruzione dei file per prevenire le indagini forensi e altre tecniche di recupero dati. È uno strumento completo all-in-one per eliminare definitivamente la tua spazzatura senza possibilità di analisi forense o recupero.

Macchanger

Macchanger è uno strumento fantastico utilizzato per cambiare l'indirizzo MAC dell'interfaccia. Viene utilizzato principalmente per eludere il filtro MAC sui router e anche per rimanere anonimo. L'indirizzo MAC del tuo dispositivo è la sua identità, può essere usato per localizzarti o per rilevare il tuo su Internet, quindi è meglio cambiarlo. Per modificare il tuo indirizzo MAC, digita

$ sudo ifconfig wlan0 down # wlan0 -> la tua interfaccia$ sudo macchanger -r wlan0

$ sudo ifconfig wlan0 up

Aircrack-ng

Aircrack-ng è una suite di strumenti utilizzati per il controllo della sicurezza wireless o, ad esempio, cracking WiFi. Può essere utilizzato per analizzare, testare, violare e attaccare protocolli di sicurezza wireless come WEP, WPA, WPA2. Aircrack-ng è uno strumento basato sulla riga di comando e ha anche alcune interfacce GUI di terze parti. Aircrack-ng ha molti strumenti utilizzati per diversi scopi per attaccare la rete wireless. Può essere utilizzato per recuperare le password dimenticate.

OPENVAS

OpenVAS è uno scanner di vulnerabilità gratuito ed è una versione biforcuta dell'ultimo codice Nessus gratuito su github dopo che è stato chiuso nel 2005. Per i suoi plugin, utilizza ancora lo stesso linguaggio NASL di Nessus. È uno scanner di vulnerabilità di rete gratuito, open source e potente.

Se stai usando OpenVAS per la prima volta, devi configurarlo automaticamente usando il seguente comando. Configura il servizio openvas e genera un utente e la sua password.

$ sudo openvas-setupNetcat

Netcat è un writer di porte TCP e UDP non elaborato e può essere utilizzato anche come scanner di porte. È uno strumento straordinario che può essere utilizzato per interagire con qualsiasi protocollo come HTTP, SMTP, FTP, POP3 senza utilizzare un software a livello di applicazione. Può connettersi a entrambe le porte TCP e UDP e consente anche il collegamento di un'applicazione.

Per verificare la presenza di una porta aperta, scrivi

[email protected]:~$ nc -z -v hackme.org 80…tagliare…

hackme.org [217.78.1.155] 80 (http) aperto

Per cercare un intervallo di porte, digitare

[e-mail protetta]:~$ nc -z -nv 127.0.0.1 20-80(SCONOSCIUTO) [127.0.0.1] 80 (http) aperto

(SCONOSCIUTO) [127.0.0.1] 22 (ssh) aperto

CONCLUSIONE

Con tutti questi fantastici strumenti, sono sicuro che apprezzerai il sistema operativo Parrot Security.

Phenquestions

Phenquestions