Mentre il protocollo AH è un protocollo di autenticazione, il protocollo ESP fornisce anche autenticazione e crittografia.

Associazione per la sicurezza:

L'associazione consiste nell'amministrazione delle chiavi e nell'instaurazione di una connessione sicura tra i dispositivi, questo è il primo passo in una connessione ed è effettuato dal protocollo IKE (Internet Key Exchange).

Autenticazione:

In questo caso l'autenticazione non prevede la cifratura perché l'informazione non è cifrata, la funzione del protocollo AH e della sua autenticazione è quella di confermare che il pacchetto consegnato non è stato intercettato e modificato o “rotto” durante il trasferimento. Il protocollo AH aiuta a verificare l'integrità dei dati trasferiti e gli indirizzi IP implicati. L'utilizzo di IPSEC con AH non proteggeràle nostre informazioni da un attacco Man In the Middle ma ce lo farà sapere rilevando le differenze tra l'intestazione del pacchetto IP ricevuto e quella originale. Per farlo i protocolli AH identificano i pacchetti aggiungendo uno strato con una sequenza di numeri.

AH, Authentication Header come specifica il nome verifica anche il livello dell'intestazione IP, mentre l'ESP non include l'intestazione IP.

Nota: L'intestazione IP è un livello di pacchetto IP contenente informazioni sulla connessione stabilita (o sull'intenzione di connettersi), come l'indirizzo di origine e di destinazione tra altri.

Crittografia:

A differenza del protocollo AH che autentica solo l'integrità dei pacchetti, i mittenti nelle intestazioni IP, il pacchetto ESP (Encapsulating Security Payload) offre inoltre la crittografia, il che significa che se un utente malintenzionato intercetta il pacchetto non sarà in grado di vedere il contenuto perché è cifrato.

Crittografie asimmetriche e simmetriche

IPSEC combina la crittografia asimmetrica e simmetrica per fornire sicurezza mantenendo la velocità.

Le crittografie simmetriche hanno un'unica chiave condivisa tra gli utenti, mentre la crittografia asimmetrica è quella che usiamo durante l'autenticazione con chiavi pubbliche e private. La crittografia asimmetrica è più sicura perché ci permette di condividere una chiave pubblica con molti utenti mentre la sicurezza si affida alla chiave privata, la crittografia simmetrica è meno sicura perché siamo costretti a condividere l'unica chiave.

Il vantaggio della crittografia simmetrica è la velocità, un'interazione permanente tra due dispositivi che si autenticano permanentemente con la crittografia asimmetrica sarebbe lenta. IPSEC li integra entrambi, prima la crittografia asimmetrica autentica e stabilisce una connessione sicura tra i dispositivi utilizzando i protocolli IKE e AH e poi passa alla crittografia simmetrica per mantenere la velocità di connessione, il protocollo SSL integra anche la crittografia sia asimmetrica che simmetrica ma SSL o TLS appartiene al livello superiore del protocollo IP, ecco perché IPSEC può essere utilizzato per TCP o UDP (puoi anche usare SSL o TLS ma non è la norma).

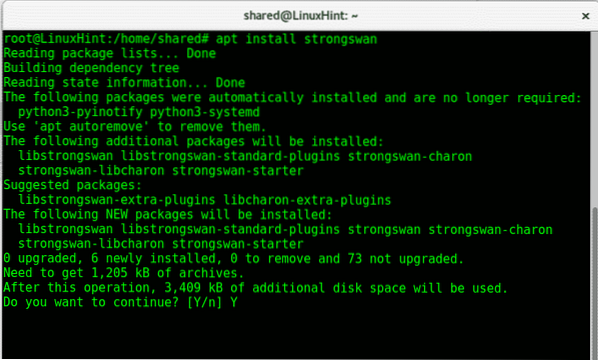

L'utilizzo di IPSEC è un esempio della necessità di aggiungere ulteriore supporto al nostro kernel da utilizzare come spiegato in un precedente articolo sul kernel Linux. Puoi implementare IPSEC su Linux con strongSwan, su sistemi Debian e Ubuntu puoi digitare:

apt install strongswan -y

È stato pubblicato anche un articolo sui servizi VPN incluso IPSEC facile da configurare su Ubuntu.

Spero che questo articolo ti sia stato utile per comprendere i protocolli IPSEC e come funzionano. Continua a seguire LinuxHint per ulteriori suggerimenti e aggiornamenti su Linux.

Phenquestions

Phenquestions