Bash è la shell di base di UNIX, un linguaggio che viene utilizzato su molte piattaforme: da diversi server di web hosting a modem, giocattoli ecc. Se sei un utente Windows, non devi temere la vulnerabilità ShellShock poiché le possibilità che tu ne sia colpito sono quasi nulle. Ma se hai visitato siti Web che si ospitano su server UNIX o utilizzi prodotti che utilizzano UNIX per il funzionamento, potresti cadere preda di malware o qualcosa di simile che potrebbe danneggiarti in qualche modo. Questo articolo cerca di spiegare Vulnerabilità di Bash o ShellShock come si dice, in parole povere.

Cos'è BASH

UNIX è fondamentalmente un sistema operativo a riga di comando. Sebbene ci siano molte varianti che offrono GUI (Graphical User Interface), la base di tali interfacce è la Command Line Interface (CLI) di UNIX. E UNIX è ovunque, dai server di web hosting alle "cose" nell'Internet Of Things. Ci sono oggetti come il microonde connesso che comunica in UNIX piuttosto che utilizzare qualsiasi altro sistema operativo poiché UNIX è più facile da installare ed è considerato più sicuro (cioè fino a quando non è apparsa la vulnerabilità Bash).

UNIX è anche un sistema operativo leggero e ha letteralmente centinaia di comandi di cui si occupa, per produrre un output corretto, sia che lavori direttamente sull'interfaccia della riga di comando o su una GUI basata sull'interfaccia della riga di comando.

Venendo a BASH, è una parte inseparabile di UNIX: è il guscio di UNIX. Voglio dire che è quella parte di UNIX che accetta i comandi e li elabora per fornirti l'output desiderato indipendentemente dal fatto che quel comando sia stato dato direttamente da un utente o sia stato inviato alla shell usando una sorta di GUI.

Vulnerabilità ShellShock o Bash

Questa sezione parla di quale sia esattamente la vulnerabilità in UNIX che ha minacciato l'industria. Normalmente, su una riga di comando, accadono molte cose. Ad esempio, vengono passati valori di parametri diversi che vengono elaborati dal computer senza controllare l'origine dei valori. Ogni comando ha un nome di comando, opzioni e parametri di comando. Come ad esempio, nel comando Tipo MS DOS, hai la sintassi del comando come:

Digita il nome del file.txt /p [>file di testo.txt|stampa]

Qui, il nome del file.txt e file di testo.txt sono parametri che definiscono quale file visualizzare o stampare. O per memorizzare l'output in un file di testo.TXT. I comandi sono simili in UNIX in un modo che anch'essi hanno parametri e UNIX non si preoccupa da dove provengono i parametri purché la sintassi sia corretta. Lo stesso vale per qualsiasi programma di interfaccia a riga di comando e sistema operativo.

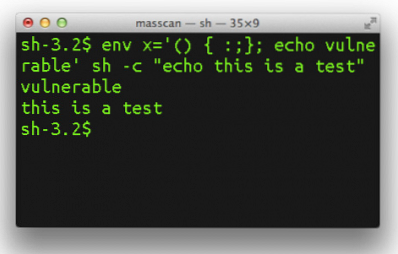

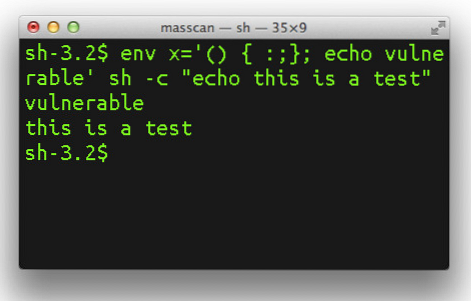

Ora, venendo alla vulnerabilità, gli utenti malintenzionati possono passare parametri dannosi a qualsiasi comando UNIX con l'intenzione di sfruttare questa debolezza del sistema operativo della riga di comando. Gli utenti malintenzionati possono spacciare cose devastanti come comandi o come parametri di comando senza che UNIX sappia che sta per distruggere il computer su cui sta lavorando.

Alcuni esperti dicono che i valori delle variabili ambientali possono influenzare anche i computer. Le variabili ambientali sono valori utilizzati dal sistema operativo per eseguire attività specifiche, proprio come i comandi, ma i valori qui sono globali e non specifici per un comando.

Essendo una parte del guscio stesso, la vulnerabilità è anche conosciuta come Shellshock ed è difficile da affrontare. Non sono sicuro di come le diverse aziende che utilizzano UNIX debbano affrontare questa vulnerabilità poiché si basa su un'enorme debolezza. Ci vorrà una grande quantità di pensiero e probabilmente la scansione di ogni comando (che potrebbe rallentare i sistemi).

Scanner vulnerabilità ShellShock

Esegui questo scanner su richiesta da TrendMicro sui tuoi sistemi Linux per determinare se il malware BashLite è residente. Scansiona il tuo sito web per valutare se è vulnerabile alla vulnerabilità ShellShock o Bash.

Patch per la vulnerabilità di Bash

Il National Vulnerability Database elenca alcune patch che potrebbero aiutare gli utenti UNIX in una certa misura, ma suppongo che ciò non elimini tutti i problemi associati alla vulnerabilità Bash. Questo deve essere elaborato dagli esperti nel campo della programmazione UNIX e potrebbe volerci del tempo prima che venga emessa una correzione adeguata per correggere la vulnerabilità per sempre. Fino ad allora, i computer e i dispositivi automatizzati che utilizzano UNIX saranno ancora a rischio e potrebbero rappresentare un rischio per altri dispositivi e computer ad essi collegati.

Phenquestions

Phenquestions